Archiv für die Kategorie „Überwachung“

Ist zwar nur ein Sticker mit entsprechender Kampagne:

https://banray.eu/de/index.html.

Doch wäre nicht das erste Mal, dass ein bisschen Internet-Guerilla was bringt.

Ich drücke die Daumen!

Seit dem Wochenende blockiert Micro$oft auf seinen Discord-Servern den Begriff „Microslop“.

Jede Nachricht, die diesen Begiff enthält, wird automatisch wegzensiert und eine Moderations-Warnung bekommt man auch.

Menschen sind Menschen. Die wollen spielen, und so entstand ein interner Wettbewerb, welche Variationen nicht weggeblockt werden. Am Anfang war es „microsl0p“. Dann weitere. Am Ende wurde der komplette Server gesperrt.

Hahaha!

Das sind genau die Geschichten, die Leute wie ich immer hören wollen. 😀

Eben weil wenn die aktiv werden, zumal öffentlich, irgendwas dran ist. Eben weil sie immer rumdrucksen.

Hier geht es gar nicht darum, dass M$ aktiv zensiert, das wäre schon eine Untersuchung wert, würde man demokratische Werte ernst nehmen. Die Redmonder waren schon immer Profis darin rumzudrucksen, sich wegzuducken vor der Wahrheit. Wer weiß wie viele Bugs so gar nicht erst ans Licht kamen, wie viel potenzieller Schaden nie publik wurde. Wenn M$, sogar öffentlich, meint, etwas soll nicht, ist zu 100% irgendwas dran. M$ ist die firmengewordene Parole „bad news are good news“.

So auch bei dem Begriff hier.

Mir gefällt der Begriff. Klar, ich bin halber Linguist. Was mich überrascht ist, dass wir über 40 Jahre gebraucht haben den zu erfinden. M$ ist der größte IT-Slop der Menschheit. Der Software-Zonk, der es irgendwie über unsere aller Computer geschafft hat die Welt zu regieren. Einer der Gründe, weshalb wir heute in so einem Mist stecken. Technologie hätte man auch für die Menschen machen können. Hätte hätte, Fahrradkette.

For reasons diametrically to how business operates (no, we don’t have enough time here), the business network LinkedIn implemented a slow scroll feature (I made this feature up. credit me when credit is due) which compared to any other website out there let’s you scroll through less content when using the mouse wheel.

You can’t make this up.

I don’t know for how long but for me it has been a couple of weeks now.

I hate such nonsense.

It’s not how the web works and never did. When even your neighbour’s website about pineapple salad works faster than a multi-billion dollar website. Zeitgeist par excellence.

On Reddit, they shared workarounds. In essence we should add a custom rule to our adblocker uBlock Origin and I can confirm this works:

www.linkedin.com##main:style(font-size: 16px !important;)

Add the rule. Reload your stream, and forget about this bullshit.

Na na na:

Wer von euch Skript-Kiddie-Zombies war das!?

Lernt lieber was Richtiges. JavaScript ist eh tot.

Es sieht zunächst aus wie ein Erpressungsversuch per Email (einfach überspringen, nur eingefügt der Vollständigkeit halber):

Hi!

Sadly, there are some bad news that you are about to hear.

About few months ago I have gained a full access to all devices used by you for internet browsing.

Shortly after, I started recording all internet activities done by you.Below is the sequence of events of how that happened:

Earlier I purchased from hackers a unique access to diversified email accounts (at the moment, it is really easy to do using internet).

As you can see, I managed to log in to your email account without breaking a sweat: (***@aethyx.com).Within one week afterwards, I installed a Trojan virus in your Operating Systems available on all devices that you utilize for logging in your email.

To be frank, it was somewhat a very easy task (since you were kind enough to open some of links provided in your inbox emails).

I know, you may be thinking now that I’m a genius…^^)With help of that useful software, I am now able to gain access to all the controllers located in your devices

(e.g., video camera, keyboard, microphone and others).

As result, managed to download all your photos, personal data, history of web browsing and other info to my servers without any problems.

Moreover, I now have access to all accounts in your messengers, social networks, emails, contacts list, chat history – you name it.

My Trojan virus continues refreshing its signatures in a non-stop manner (because it is operated by driver),

hence it remains undetected by any antivirus software installed in your PC or device.So, I guess now you finally understand the reason why I could never be caught until this very letter…

During the process of your personal info compilation,

I could not help but notice that you are a huge admirer and regular guest of websites with adult content.

You endure a lot of pleasure while checking out porn websites, watching nasty porn movies and reaching breathtaking orgasms.

Let me be frank with you, it was really hard to resist from recording some of those naughty solo scenes with you in main role

and compiling them in special videos that expose your masturbation sessions, which end with you cumming.In case if you still have doubts, all I need is to click my mouse and all those nasty videos with you will be shared to friends,

colleagues, and relatives of yours.

Moreover, nothing stops me from uploading all that hot content online, so all public can watch it too.

I sincerely hope, you would really not prefer that to happen, keeping in mind all the dirty things you like to watch,

(you certainly know what I mean) it will completely ruin your reputation.However, don’t worry, there is still a way to resolve this:

You need to carry out a $1450 USD transfer to my wallet (equivalent amount in bitcoins depending on exchange rate at the moment of funds transfer),

hence upon receiving the transaction, I will proceed with deleting all the filthy videos with you in main role.

Afterwards, we can forget about this unpleasant accident.

Furthermore, I guarantee that all the malicious software will also be erased from your devices and accounts. Mark my words, I never lie.That is a great bargain with a low price,

I assure you, because I have spent a lot of effort while recording and tracking down all your activities and dirty deeds during a long period of time.

In case if you have no idea how to buy and transfer bitcoins – feel free to check the related info on the internet.Here is my bitcoin wallet for your reference:1AShXiE JwHNENgZxe B5aeK17 xyUpmj2nAd

Attention please! I have specified my Bitcoin wallet with spaces,

please make sure that you key-in my bitcoin address without spaces to be sure that your coins successfully reach my wallet!>From now on, you have only 48 hours and countdown has started once you opened this very email (in other words, 2 days).

The following list contains things you should definitely abstain from doing or even attempting:

~>> Abstain from trying to reply this email (since the email is generated inside your inbox alongside with return address).

~>> Abstain from trying to call or report to police or any other security services.

In addition, it’s a bad idea if you want to share it with your friends, hoping they would help.

If I happen to find out (knowing my awesome skills, it can be done effortlessly,

because I have all your devices and accounts under my control and unceasing observation) – kinky videos of yours will be share to public the same day.

~>> Abstain from trying to look for me – that would not lead anywhere either. Cryptocurrency transactions are absolutely anonymous and cannot be tracked.

~>> Abstain from reinstalling your OS on devices or throwing them away.

That would not solve the problem as well, since all your personal videos are already uploaded and stored at remote servers.Things you may be confused about:

~>> That your funds transfer won’t be delivered to me.

Chill, I can track down any transactions right away, so upon funds transfer I will receive a notification as well,

since I still control your devices (my trojan virus has ability of controlling all processes remotely, just like TeamViewer).

~>> That I am going to share your dirty videos after receiving money transfer from you.

Here you need to trust me, because there is absolutely no point to still bother you after receiving money.

Moreover, if I really wanted all those videos would be available to public long time ago!I believe we can still handle this situation on fair terms!

Here is my last advice to you… in future you better ensure you stay away from this kind of situations!

My advice – don’t forget to regularly update your passwords to feel completely secure.

In Wahrheit ist es aber email spoofing.

Absolut gewöhnlich und gerne genutzt bei Spam und/oder Phishing.

Das Schöne am System Email ist: es ist alles offen. So hat jeder, der ein Emailprogramm nutzt, auch Zugriff auf die Header der Nachricht. Anhand der Header (Kopfzeilen) lässt sich einfach herausfinden, ob der eigene Email-Account gehackt wurde oder ob es eben oben erwähntes Spoofing ist.

Praktisch: man muss kein Informatiker sein, um das selbst herausfinden zu können.

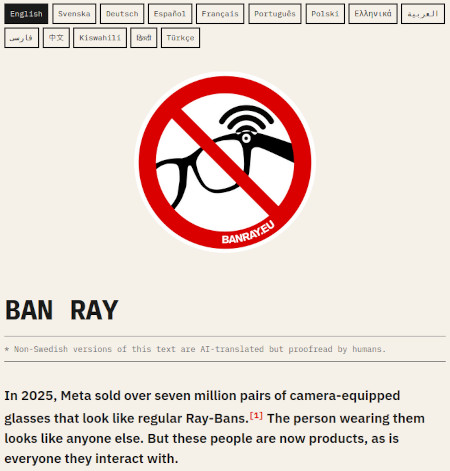

Wichtig ist dabei, was hinter „Received“ steht (oder hinter „Received from“). Das bedeutet übersetzt „empfangen von“ und im obigen Fall kommt man dann urplötzlich nicht bei der eigenen Domain, sondern hier raus: from 177.185.181.4.cabonnet.com.br. Also irgendeine arme Seele aus Brasilien.

Sucht man die IP-Adresse inklusive Domain nun mit Google, kommen wir sogar ziemlich genau bei einer spezifischen Region in Brasilien heraus, zu der dieser Adressbereich gehört:

Jo, das war es schon. So findet jeder selbst raus, ob er ein wahres Opfer ist.

Nochmal zusammengefasst:

1) bei Erpressungsversuchen per Email Ruhe bewahren

2) die Email-Header (Kopfzeilen) mit einem Email-Programm überprüfen. Besonders relevant hier sind „Return-Path“ und „Received“ bzw. „Received from“

3) entweder man bemerkt so, dass es die eigene Email-Adresse nicht sein kann oder man sucht die Domain und/oder IP-Adresse mit z.B. Google

Penetrationstests, Hardwareanalyse, experimentelles Arbeiten mit digitalen Systemen und aktuell noch ein unterstützbares Kickstarter-Projekt:

Gestatten, der Interrupt!

Im Kern steuert ein Raspberry Pi mit 1GHz-Prozessor und 512MB RAM die Hardware bei. Das Besondere hier ist sicherlich der Touchscreen im 3,5“-Format, sowie die eingebaute Tastatur und die dem alten GameBoy sehr ähnlichen Oldschool-Bedienelemente.

Wer will, bekommt ab Q4 dieses Gerät für 169 US-Dollar (ca. 150€) und kann dann eigene Tools installieren, Skripte anpassen oder (Achtung, Autismus-Gefahr… nee, Spaß) am Kernel direkt arbeiten. Da die Kampagne nämlich ihr finanzielles Ziel bereits erreicht hat, ist das kein Traumprojekt mehr, sondern wird konkret gebaut!

Was haltet ihr davon? Ab dafür in die Kommentare. 🙂

Ist bzw. war ja eigentlich eine hochgradig perverse Aktion von Apple:

Zwischen 2009 und 2012 kamen iPhones auf dem Markt mit dem eingebauten Feature „Send to YouTube“ in der hauseigenen App „Photos“. Viele dieser Uploads behielten den Standard-Dateinamen IMG_XXXX, was heute dazu führt, dass man überall im Internet Zeitkapseln von rohen, uneditierten Momenten aus dem Leben zufälliger Menschen findet

Ja gut, ähhhhh…

Von Riley Walz findet man die entsprechende Glotze jetzt hier:

Eigentlich ist das ein krasses Webprojekt, versteht mich bitte niemand falsch. Nur wie die Inhalte hier reinkamen ist mindestens fragwürdig. USA in Reinform.

Der wichtigste Journalist im Westen und Gründer der Enthüllungsplattform Wikileaks ist endlich frei.

Es wird ein seltsamer Deal, aber wenn alle Seiten mit erhobenem Haupt aus der Sache hier rauskommen, ist auch schon was gewonnen:

- Assange reist zunächst auf die Nördlichen Marianen. Das ist ein Niemandsland im Pazifischen Ozean zwischen Japan im Norden und Papua Neu-Guinea im Süden

- da sich dort ein US-Bundesbezirksgericht befindet, kann er verurteilt werden für „Verschwörung zur Preisgabe von Geheimnissen über die militärische Verteidigung der Vereinigten Staaten von Amerika“. So wahrt der aktuelle US-Präsident und die USA ihr Gesicht

- der Prozess findet am 26.06.24 um 9 Uhr Ortszeit statt

- das Strafmaß wird noch am selben Tag von Richterin Ramona Manglona verkündet

- anschließend darf Julian Assange endlich, nachdem er von Großbritannien und Ecuador 2018 auch noch krass verraten wurde, in sein Heimatland Australien ausreisen

[via]

Wenn Geschichtsschreiber in hundert oder so Jahren über uns im Westen und die Presse- und Meinungsfreiheit urteilen werden, wird dieser Fall hier mit sehr hoher Wahrscheinlichkeit als krasses Negativbeispiel herhalten müssen. Für mich war das analog wie das Schweigen der „Silent Generation“ zu den Naziverbrechen zur Zeit des Zweiten Weltkriegs. Ein absolutes Nogo, ein Paradebeispiel westlicher Heuchelei und innerer Verschwörung. Ein perfekter (komplett asozialer) Politkrimi, nur leider Zeitgeist und harte Realität. Unsere „Freiheit“ ist scheinbar auch nur eine auslegbare Illusion, wie dieser Fall hier seit mittlerweile 14 langen Jahren zeigte. Beide Mittelfinger hier von mir in die Fresse der USA, Großbritannien und leider am Ende auch Ecuador.

Och nö, ne: gerade, als wir anfingen KI in Gadgets irgendwie „cool“ und „nützlich“ zu finden, und unsere Zukunftshoffnungen darauf setzten, kommt wohl heraus, dass es nichts weiter als ein Scam ist.

Echt traurig!

Naja egal, Zeitgeist, machen wir einen weiteren OF auf, um an Geld zu kommen!11

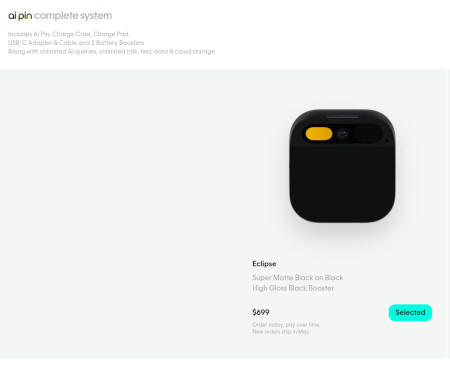

Nee, ernsthaft, zum Beispiel der Humane AI Pin:

„…reagiert sehr träge“

„…antwortet in etlichen Fällen auch mit falschen Informationen“

„…eingebaute Kamera liefert in nicht optimalen Lichtverhältnissen keine guten Videos“

„…Gerät heizt sich oft auf“

„…besonders negative Kritiken bekommt der Projektor“

Boing! Ende vom Lied, die wollen ihr tolles Startup bereits nach wenigen Wochen verkaufen. Und wir warten weiter auf die „Smartphoneablösung“. Au weia… [via] [via]

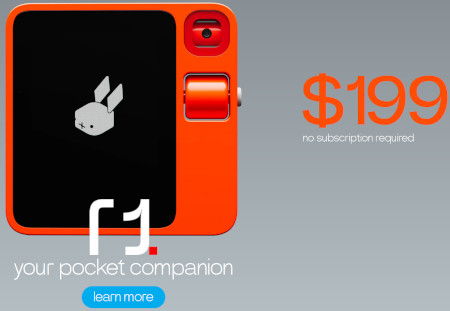

Weiteres Beispiel, der Rabbit R1, „rabbit r1 it’s a SCAM“:

„…a mishmash of poorly executed features and a good dose of scams“

„…from a company previously involved with NFTs and „pay-to-win“ games (which use NFTs)“

„…instructions are hardcoded into the device, meaning that most actions are predefined“

„…what Rabbit R1 does is similar to automation we perform when using Selenium IDE to input passwords“

Tjop. [via]

Den dritten Tipp, den ich damals vorgestellt habe, habe ich mittlerweile vergessen; habe aber auch keine Lust mehr das zu recherchieren, weil die Ergebnisse der zwei vielversprechendsten „KI-Gadgets“ reichten mir schon völlig. Sry.

Irgendwie sind die Zeiten gerade echt beschissen. Man könnte das Gefühl haben, nichts funktioniert (mehr). Ich geh wieder zurück ins Kinderzimmer, zocke GameBoy aus 1990, der läuft sogar heute noch. Bye!

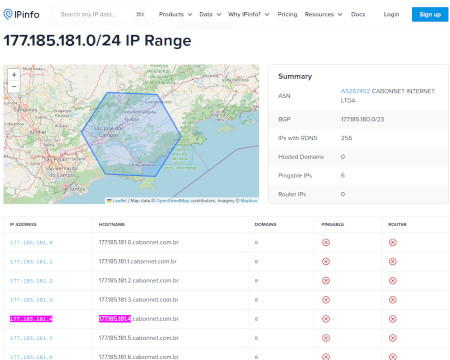

Wer streunenden asiatischen Katzen bei der Fütterung zusehen will, wird hier fündig:

Der Tiger-Streuner oben frisst immer noch. Den Screenshot habe ich gerade erst gemacht. 😀

Es gibt verschiedene Kategorien, von oben nach unten „Hungrig“, „Featured“ und „Populär“. Man aktiviert jede Kamera beim Klick auf den Eintrag (z.B. Happy Canteen, Mr. Snack).

Meine Website des Monats. Ist alles sehr nett da, ähh, meow!

Ja, alles geht den Bach runter…

But behold: nicht für Gadgets! Harhar!

Wer zum Beispiel ein aktuelles Smartphone mit KI-Funktionen sucht, der ist mit dem Pixel 8 oder dem Samsung S24 bestens bedient. Zwar weiß noch keiner, was das alles soll und überhaupt. Doch wer Angst vor der Zukunft hat, in KI mal reinschnuppern will und auf sein Telefon eben nicht verzichten möchte – hier kann man bereits heute ein bisschen Teil an der Zukunft haben. Mit all seinen Einschränkungen und Macken. Und auch nur durch die Brille von Google und Samsung versteht sich.

Ich. Will. Mehr!

Mich interessiert immer „der neue heiße Scheiß“ mehr als das ganze andere Zeug. Also lasst uns gleich einsteigen mit: dem Humane AI Pin.

Das ist ein KI-Roboter zum Anstecken an die Kleidung aus San Francisco, USA. Ab 699$/644€ bekommt man das Gerät inklusive Ladebox, USB-C-Adapter und 2 Ersatzbatterien. Persönlich muss man selbst die eigenen Datenwälle öffnen für die „KI-Cloud“, die noch einmal mit 24$/22€ pro Monat zu Buche schlägt. Ich stelle mir das wie „ChatGPT für die Jacke“ vor. Das Ding sammelt alles, um euer Lieschen-Müller-Leben zu verstehen, denn es will ja euer nützliches Roboterhelferlein sein. Man kann seine Zweifel haben, ob da alles so gut läuft (Alexa, ehemmm…). Die Idee ist aber ziemlich genial, vergisst man einen Moment die Datenschutzbedenken und den monatlichen finanziellen Aufwand.

Weiter geht’s mit dem 01 light:

Ganz ehrlich: I have no f***ing clue what this sh*t is. Aber immerhin gab es eine „erste Vorschau“ „irgendwo im Internet“. Und: wenn jemand reinschreit, das sei als das „Linux der KI-Hardware“ zu verstehen werde ich leicht hellhörig. Mein Unterbewusstsein sagt dann „ja, mach doch!“ Mein Bewusstsein meint dazu „ja, träum weiter“. Lasst es sie versuchen, was auch immer dabei herauskommt. Für 109$/100€ hat man eigentlich nicht viel zu verlieren. Zumal wir ITler all die Problematiken alltäglich kennen, immer die selben Tasks ausführen zu müssen. Vielleicht kann das Ding hier ja helfen, kommt aus Seattle(?), USA(?). Wobei der Code liegt ja bei GitHub herum. Man kann sich eines selbst bauen, wenn man will.

Zum Abschluss kommen wir zum Star der CES 2024: dem Rabbit R1.

Kein Artikel zu einer neuen „Ära der Gadgets“ darf aktuell ohne dieses kleine Pokédex enden. Die ersten Geräte sollten eigentlich schon bei den Endkunden sein (Ende März). Es funktioniert ähnlich wie der Pin oben. Allerdings ohne monatliches Abomodell und kostet 199$/183€. Der Hardwareentwickler Teenage Engineering hofft damit „die Ära der Smartphones beenden“ zu können. Was ein hehres Ziel ist. Und gleichzeitig gnadenlos überambitioniert. Es ist das Gadget mit dem größtem Überhype. Wobei, der Star einer gesamten Elektronikmesse zu sein, noch dazu der CES, das wirst du nicht, wenn du dauernd nur Blödsinn brabbelst. Vielleicht ist ja was dran, die ersten Reviews dazu sollten ja in den einschlägigen Techmagazinen in den nächsten Wochen nachzulesen sein.

Was sagt uns das alles? KI-Gadgets sind „the next big thing“. Wobei, das hieß es bei Krypto auch und dem Metaverse. Und VR seit 30 Jahren. Solange die aktuell erhältlichen KI-Tools nur Schachfiguren in schwarzer Farbe produzieren habe ich eigentlich kaum Hoffnung, dass sich das bewahrheitet. Schlechtreden will ich das alles aber auch nicht, denn: wir werden nicht oft selbst Zeuge solcher Wellen sich komplett verändernder Technologielandschaften. Cool ist es allemal und höchst interessant. Weshalb solche Medien wie hier, gizmeo, sich freuen können wieder eine Daseinsberechtigung zurück zu haben. Ich bin gespannt.

One more thing: was macht eigentlich Apple? Die haben gerade ihre Apple-Auto-Träume eingestampft. Das alte Team soll sich 100% auf KI-Themen konzentrieren. Was dabei herauskommt, niemand weiß es aktuell. Die Taktik hier ist mindestens defensiv – das muss bei dem Quatsch, der aktuell bei den Endkunden ankommt aber nicht schlecht sein. Genügend neue Spieler am Markt gibt es allemal, ich hoffe der Artikel hier erwähnte sie alle. :p

Warum „legitimes Interesse“?/

Was soll das denn bitte sein!?/

Warum legitimes Interesse?/

Haben dir drölf Cookies nicht gereicht?/

Immer legitimes Interesse?/

Warum sind dort schon Haken drin!?/

Warum legitimes Interesse?/

Wenn es immer gleich 100 sind?/

Warum legitimes Interesse?/

Damit ich 1 Stunde am Deaktivieren bin!?/

Warum legitimes Interesse?/

Wieso ist deine Website scheiß!?/

Warum legitimes Interesse?/

Weißt du denn, was das heißt?/

Warum legitimes Interesse?/

Ich boykottiere jetzt deine Websyde!/

Zwei Minuten aus diesem Vortrag von Tristan Harris und Aza Raskin machen gerade ein bisschen die Runde im Internet:

Der Titel dieser Stunde lautet „Das KI-Dilemma“ und wurde vor vier Tagen im Rahmen des Events summit.co hochgeladen.

In dem Beitrag beschreiben die beiden Gründer vom Center for Humane Technology eine durch machine learning trainierte Traumentschlüsselung. Also eine Person bekommt einen kurzen Animationsfilm zu sehen, der Computer dechiffriert hinterher in Textform ziemlich genau, was die Person sah. Oder auch eine ebenso trainierte Software für WLAN-Geräte, die Personen durch Funkwellen in Räumen erkennen soll.

Der Vortrag ist sehenswert und sollte aktuell bei der hysterischen KI-Diskussion nicht vergessen werden. Er ist richtig und wichtig. Nicht ganz nachvollziehen kann ich, weshalb er nur 3700 Aufrufe bisher hat. Das ist ein YouTube-Video einer Konferenz zu einem IT-Thema der Stunde und schon mehr als seltsam.

Algorithms are „cool“ and run anything these days: from your smartwatch to the chatbot you are asking about stock trading options online.

From time to time we find useful algorithms for usage in a specific field; if you do what I do here, measurements about your key performance indicators (KPIs) is all around your texts. So of course this cool text iq calculator (or estimator, as it’s officially called) was of utmost interest to me:

Basically what it does: you input your (preferably English written) text with at least 50 words into the text field and hit the button „Estimate IQ of text author“. The result should be pretty self-explanatory.

For the light-package travelers, here is what to make up of the results by the author of the webapp:

„As accurate as one would expect such an algorithm to be. As „proof“ I have run the algorithm on a few examples, and you can see that the results aren’t surprising (nor should they be).

* Stephen Hawking, using his last paper as the sample, achieves an IQ of 151.

* Alexander Hamilton, using Federalist paper number 6 as the written sample, achieves an IQ of 166.

* Testing different CNN reporters using their articles, I got IQs ranging from 102 to 127.

* Testing different 5G-coronavirus conspiracy theorists using posts from one of their Facebook groups, I got IQs ranging from 75 to 89.“

Let’s run it and see how I’m doing there, shall we? My last five English language contributions here:

https://gizmeo.eu/banksy-in-lisbon/ – Estimated IQ: 102 (above average)

https://gizmeo.eu/armageddon-sounds/ – Estimated IQ: 110 (above average)

https://gizmeo.eu/review-stray/ – Estimated IQ: 107 (above average)

https://gizmeo.eu/neuromancer-vs-my-gpu/ – Estimated IQ: 135 (genius) (hint: I had quotes in here from Cyberpunk mastermind himself in my text, William Gibson…)

https://gizmeo.eu/cpu-dreams/ – Estimated IQ: 101 (above average)

Not bad for a gadget weblog! And English isn’t even my primary language. Take that, CNN, harhar!

Final verdict: if you want to have a quick check if what you are reading in English is not done by a full retard, https://writingtoiq.com/ could be very useful. I didn’t find a source code reference and could do a quick check of the algorithm but the app does what it promises. I can recommend it.

München ist Schuld, dass aktuell viele Website-Betreiber wegen Nutzung von Web-Schriftarten aus dem Hause Google abgemahnt werden: dort wurde nämlich erst im Januar die Nutzung verboten(!), weil wissen schon, „Daten an Google in die USA weitergegeben werden (Az. 3 O 17493/20)“.

Egal, im Umkehrschluss bedeutet es faktisch, dass es mittlerweile eine mehr als zweifelhafte Abmahnwelle gibt. Denn die wahrscheinlich technisch wenig bewanderten Richter des Landgerichts dort fanden, jedem Besucher einer solchen Website steht pauschal schon mal 100€ Schadenersatz zu.

Seriously, WTF!

Als Websitebetreiber gibt es nun folgende Möglichkeiten, dieser Abmahnung zu entgehen:

1) alle erstellten Webseiten checken, ob man Webschriftarten von Google eingebunden hat

2a) alle diese entfernen

2b) alle diese so auf den Webseiten einrichten, dass sie lokal vom Server geholt werden, statt über Server von Google

Jeder Webmaster sollte wissen, wie das geht.

Die derzeitige Abmahnwelle ist zweifelhaft und auch nur fadenscheinig gegen die DSGVO-verstoßend. Dem guten Zweck nützt diese Welle nichts, hier wurde nur ein Grund gesucht Webmaster schnell abzumahnen und diese zu verängstigen. Danke München, Experiment gelungen!