Archiv für die Kategorie „Hacking“

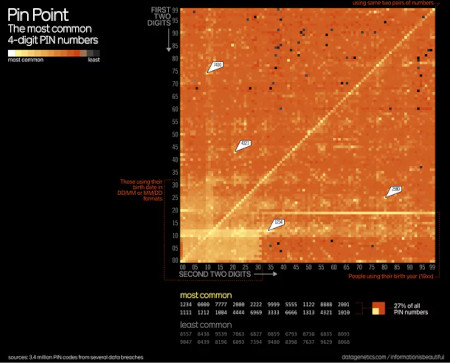

Wenn ihr mal einen vierstelligen PIN braucht, versucht mal diese hier (die häufigsten):

1234 0000 7777 2000 9999 5555 1122 8888 2001

1111 1212 1004 4444 6969 3333 1313 4321 1010

Stammt von hier, die entsprechende Heatmap dazu:

Von Nick Berry (R.I.P.) stammt die, die Quelldaten dazu findet man bei GitHub.

Auch witzig: 2580? Wegen Handys & Smartphone. 7410? Wegen dem Nummernblock auf einer PC-Tastatur.

Wenn Oma mal wieder ihr Handy nicht entsperrt kriegt – versucht mal eine der PINs von oben. Siebenundzwanzig Prozent Wahrscheinlichkeit für einen Treffer bei 10.000 möglichen Kombinationen sind ein Wort!

Früher habe ich alles totgemoddet: Spielekonsolen, Handys, Smartphones, Autoradios, Fernseher. Heute fühle ich mich zu alt für den Scheiß.

Aber hey, was soll’s!

Denn Sony hat jüngst mit einem PlayStation-Update ein Grinsen in meine alternde Fresse gezaubert: ich kann jetzt den Signalton beim Einschalten und die LED der PS5 selbst einstellen, harhar!

So Zeug hätten wir früher über USB-Sticks auf der Hardware platziert. Und uns dann stundenlang vorbei an offizieller Firmware irgendwelche depperten Schalter in Ecken von Quellcodes rausgesucht, um das einstellen zu können. Gegrinst hätten wir hier am Ende auch, aber das Gerät wäre halt im dümmsten Fall Schrott gewesen. Heute greifen manchmal die Hersteller selbst zu solchen Mitteln. Ich musste gestern breit Grinsen, als das funktioniert hat.

Und einen praktischen Nutzen hat das Update auch: dadurch, dass wir nun den Signalton beim Einschalten auf „Niedrig“ stellen können, merkt das jetzt die schlafende Freundin/Mutter/Vater/whatever nicht mehr! Wir können mehr zocken, müssen weniger diskutieren! Win-win! So muss das. Gerne mehr davon.

https://killedbyapixel.github.io/TinyCode/256B/BitwiseLiminal/

Bitwise 📼 Liminal

A Short Film in 256 Bytes of Code

Programmed by KilledByAPixel

Presented at Lovebyte Party 2024

…

I found an old VHS tape at a yard sale.

It was labeled „Bitwise Liminal“ in sharpie.

But when I watched the video it was only static.

Then I started having vivid and… unsettling dreams.

Also I couldn’t stop thinking about that weird VHS tape.

After researching I learned it was a digital backup.

Using some special software I recovered the data.

To my shock, it was a 256 byte program…

With trembling hands I opened it in a web browser.

Strange. This reminds me of the dreams I’ve been having.

Now I don’t need to sleep anymore.

I just keep watching.

…

Wer viel mit der (Linux-)Shell arbeitet, der kennt das Problem: Befehle aus der Vergangenheit zu finden ist ein pain in the ass.

Doch fret no more, denn es gibt jetzt Atuin:

Atuin wird vermarketet als die „magische Shell-Historie“ und es macht genau das: es speichert und stellt auf Abruf mit Hotkeys die eigenen Shellbefehle komfortabel in der eigenen Konsole dar. Auf Wunsch auch in der Cloud, um z.B. auf dem Heimrechner und Arbeitsplatz die selbe Historie nutzen zu können.

Im animierten GIF oben sieht man, wie das Programm funktioniert. Ein Muss für alle Konsolen-Rocker (und die, die es noch werden wollen natürlich)!

Das Projekt startete als Hobby und ist mittlerweile ein Vollzeit-Startup. Die eigentliche Entwicklerin, Ellie Huxtable, hat ihren 9to5-Job an den Nagel gehängt und macht nur noch hier weiter. Hier erklärt sie in einem sehr interessanten und informativen Post, wie und warum eigentlich.

Wer sie direkt supporten will, hier noch ein paar hilfreiche Weblinks:

Website: https://atuin.sh

Forum: https://forum.atuin.sh

Email: ellie@atuin.sh

Discord: https://discord.gg/jR3tfchVvW

GitHub: https://github.com/atuinsh/atuin

Mastodon: https://hachyderm.io/@atuin

Twitter/X: https://twitter.com/atuinsh

Es gibt Websites, die ich hasse. Zum Beispiel Pinterest. Oder Quora. Das ist totaler Schwachsinn dort und nie sinnvoll für mich, dennoch liefert die Google-Suche mir sehr oft Suchergebnisse genau dieser Idioten-Webprojekte auf Seite 1.

Leider ist es bei Google bis heute nicht möglich, selbst mit einem eigenen Google-Account, bestimmte Webseiten von der Suche auszuschließen. Wer die Syntax der Suchmaschine kennt, der weiß, man könnte auch -quora oder -pinterest manuell am Ende der Sucheingabe selbst anbringen. Aber ich bin Informatiker, das ist mir viel zu viel Arbeit.

Auf absehbare Zeit wird sich daran nichts ändern, schätze ich. Aber mit dem Plugin uBlock Origin kann man manuell Regeln hinzufügen. Und tatsächlich bleiben dann Ergebnisse frei von Idiotenseiten. Ein Zeile Code sieht beispielweise so aus:

google.*##.g:has(a[href*=".pinterest."])

google.*##a[href*=".pinterest."]:nth-ancestor(1)

Aktuell sind bei mir bereits folgende Regeln aktiv:

google.*##.g:has(a[href*=“.pinterest.“])

google.*##a[href*=“.pinterest.“]:nth-ancestor(1)

google.*##.g:has(a[href*=“.tiktok.“])

google.*##a[href*=“.tiktok.“]:nth-ancestor(1)

google.*##.g:has(a[href*=“.facebook.“])

google.*##a[href*=“.facebook.“]:nth-ancestor(1)

google.*##.g:has(a[href*=“.aliexpress.“])

google.*##a[href*=“.aliexpress.“]:nth-ancestor(1)

google.*##.g:has(a[href*=“.quora.“])

google.*##a[href*=“.quora.“]:nth-ancestor(1)

google.*##a[href*=“.gutefrage.“]:nth-ancestor(1)

google.*##a[href*=“.chip.“]:nth-ancestor(1)

google.*##a[href*=“.computerbild.“]:nth-ancestor(1)

Hinweis: auf Copy&Paste-Fehler achten – auf dem Smartphone ist “ ungleich “ 🙁

Ihr erkennt das Muster hoffentlich?

Kopiert den Code oben einfach und fügt das im Plugin in den Einstellungen im Tab „Meine Filter“ einfach ganz unten ein. Speichert die Änderungen mit dem Button „Änderungen übernehmen“. Und bei jeder neuen Googlesuche sind keine Ergebnisse mehr sichtbar von Seiten und Projekten, die ihr nicht wollt. Gern geschehen! 😉

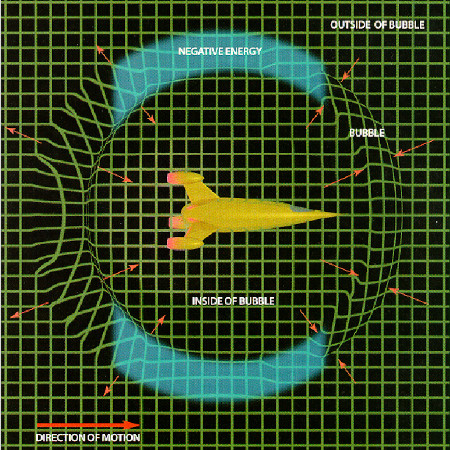

Zum Ende des Jahres noch eine traurige Meldung aus dem Bereich Technologie: für uns wird es leider nicht möglich sein, den Warp-Antrieb zu erfinden.

Oben: Warpantrieb nach Alcubierre

Wir erinnern uns: DER Weltraumantrieb der Wahl in der Space Opera „Star Trek“ – geht aber noch weiter zurück auf den Roman „Islands of Space“ von John W. Campbell aus dem Jahr 1957.

Nur warum?

Ist bisschen doof jetzt: für Antimaterie gilt Gravitation ebenso, fanden die Forscher vom CERN heraus.

Während die Meldung vom CERN dieses Jahr durchaus in den Medien war, war es der Zusammenhang mit der Warp-Technologie eher weniger. Wir bräuchten Antimaterie für den Warp, die „nach oben fällt“, statt nach unten. Tja, das Leben ist nicht fair, Schwerkraft kann ein ziemliches A****loch sein, wie hier.

Welche Optionen für interstellare Raumfahrt mit „Überlichtgeschwindigkeit“ bleiben uns dann noch? Ich weiß es nicht. Aber Warp wird es nicht.

Ich habe keine Ahnung, ob es philanthropische H4x0rZ wirklich gibt, aber der MGM-Casino-Hack lässt mich doch schwer darüber nachdenken. Hält der Hack bereits seit Tagen ganz Las Vegas in Atem:

„All ALPHV ransomware group did to compromise MGM Resorts was hop on LinkedIn, find an employee, then call the Help Desk. A company valued at $33,900,000,000 was defeated by a 10-minute conversation. [via]

Ein Lehrbeispiel für Effizienz und Kreativität ist es obendrein. Hut ab!

Wenn du Menschen wirklich was Gutes tun willst, halte sie von Glücksspiel und Suchtstoffen ab! Omas Lehren alle Ehre hier, haha.

Zwei Minuten aus diesem Vortrag von Tristan Harris und Aza Raskin machen gerade ein bisschen die Runde im Internet:

Der Titel dieser Stunde lautet „Das KI-Dilemma“ und wurde vor vier Tagen im Rahmen des Events summit.co hochgeladen.

In dem Beitrag beschreiben die beiden Gründer vom Center for Humane Technology eine durch machine learning trainierte Traumentschlüsselung. Also eine Person bekommt einen kurzen Animationsfilm zu sehen, der Computer dechiffriert hinterher in Textform ziemlich genau, was die Person sah. Oder auch eine ebenso trainierte Software für WLAN-Geräte, die Personen durch Funkwellen in Räumen erkennen soll.

Der Vortrag ist sehenswert und sollte aktuell bei der hysterischen KI-Diskussion nicht vergessen werden. Er ist richtig und wichtig. Nicht ganz nachvollziehen kann ich, weshalb er nur 3700 Aufrufe bisher hat. Das ist ein YouTube-Video einer Konferenz zu einem IT-Thema der Stunde und schon mehr als seltsam.

Algorithms are „cool“ and run anything these days: from your smartwatch to the chatbot you are asking about stock trading options online.

From time to time we find useful algorithms for usage in a specific field; if you do what I do here, measurements about your key performance indicators (KPIs) is all around your texts. So of course this cool text iq calculator (or estimator, as it’s officially called) was of utmost interest to me:

Basically what it does: you input your (preferably English written) text with at least 50 words into the text field and hit the button „Estimate IQ of text author“. The result should be pretty self-explanatory.

For the light-package travelers, here is what to make up of the results by the author of the webapp:

„As accurate as one would expect such an algorithm to be. As „proof“ I have run the algorithm on a few examples, and you can see that the results aren’t surprising (nor should they be).

* Stephen Hawking, using his last paper as the sample, achieves an IQ of 151.

* Alexander Hamilton, using Federalist paper number 6 as the written sample, achieves an IQ of 166.

* Testing different CNN reporters using their articles, I got IQs ranging from 102 to 127.

* Testing different 5G-coronavirus conspiracy theorists using posts from one of their Facebook groups, I got IQs ranging from 75 to 89.“

Let’s run it and see how I’m doing there, shall we? My last five English language contributions here:

https://gizmeo.eu/banksy-in-lisbon/ – Estimated IQ: 102 (above average)

https://gizmeo.eu/armageddon-sounds/ – Estimated IQ: 110 (above average)

https://gizmeo.eu/review-stray/ – Estimated IQ: 107 (above average)

https://gizmeo.eu/neuromancer-vs-my-gpu/ – Estimated IQ: 135 (genius) (hint: I had quotes in here from Cyberpunk mastermind himself in my text, William Gibson…)

https://gizmeo.eu/cpu-dreams/ – Estimated IQ: 101 (above average)

Not bad for a gadget weblog! And English isn’t even my primary language. Take that, CNN, harhar!

Final verdict: if you want to have a quick check if what you are reading in English is not done by a full retard, https://writingtoiq.com/ could be very useful. I didn’t find a source code reference and could do a quick check of the algorithm but the app does what it promises. I can recommend it.

Wenn du weißt, dass du als Unternehmen gerade gefickt wirst, holst die Gründer zurück:

„ChatGPT hat den Suchmaschinenriesen auf dem falschen Fuß erwischt: Google holt die Gründer zurück, um eigene KI-Projekte voranzubringen.“ [via]

Was wir aktuell gerade bei ChatGPT an Hype erleben ist die Wiederholung des Hypes um Eliza aus den 60ern des vergangenen kaputten Jahrhunderts (wir erinnern uns: der allererste Chatbot) und auch die Phänomene des menschlichen Erstaunens sind genau die selben. Sie entstammen der menschlichen Neugier, Inkompetenz, Fantasie, der Sucht nach der ultimativen Unterhaltung und dem Verlangen des eigenen Untergangs.

Dabei haben wir dringendere akute Probleme derzeit, wie die Stellung der Doomsday Clock auf 90 Sekunden vor Mitternacht; ein desolater Zustand, Premiere überhaupt seit es diese Uhr gibt und eine traurige Einschätzung vieler Wissenschaftlerinnen und Wissenschaftler weltweit für unsere menschliche Zukunft. Ein Eliza 2.0 wird dazu wenig beigetragen haben.

Es sei wie es sei, Page und Brin tun gut daran nicht M$ zu folgen und alles in die ChatGPT-Waagschale zu legen, was sie haben. Das werden sie auch nicht tun, dafür sehe ich beide immer noch als zu visionär, zu ausgebufft, zu kompetent in Sachen IT. Es wird was Gutes haben, dass die beiden darauf antworten werden. Und wieder wird es ein Wettrennen der Zukunftstechnologie nur innerhalb der USA geben, weshalb man Europa erneut wieder nicht leiden können wird. Wir verkacken hier immer noch unsere (IT-)Zukunft, wo sind eigentlich unsere EU-Brins und -Pages, wenn man sie braucht?

There’s something romantic and beautiful if you can get it right from a cyberpunk perspective when even AAA titles fail completely in our current times. I’m glad about the gaming experience we are able to have in „Stray“! Read here in short why.

Above: launch trailer for „Stray“, available since 09/20

You play as a cat!

I can’t remember this was tried often in the past but being able to perceive the world from a cat perspective is a rather unique experience. You realise during the game that there were other thoughts put into this piece of software as in „Blade Runner“ (1997) or „Cyberpunk 2077“ (2020), for example, which is nice. In 95% of the cases this works like a charm. In the other 5% you ask yourself why you can’t proceed or the developers won’t let you proceed. Because as a cat, you would have tried it the cat way there.

The cat wears a backpack!

The funny part is, you don’t get it from the beginning of the game which is fresh: of course we all need to learn how to be a cat, there’s no time for gimmicks at first. But when you get it, you learn that it even has space for your personal drone. Which acts as your companion throughout the game, can give you hints about the world and characters, as well as be the tech or hack aspect we love to have in any cyberpunk game. There are surprises too here with this drone but these I won’t spoil. Just play it. Just this: if you’re lucky you can even customise it in game, be it the skin or you get buttons to wear for done robot tasks.

There’s a button to meow!

In the beginning you think this is another gimmick in this specific game. But while you progress throughout the game you realise this is your only way of communication (of course, you are a cat!), so you fastly start to love it. It’s one of those fine small features we love from indie games. And „Stray“ surely delivers with this. Up to the point that if you own a cat and press this button, be sure your real cat is responding in a way or the other.

The soundtrack!

Sounds and music, all original. Gamers couldn’t be more satisfied here!

The world is believable!

Of course there were real life examples for the unique city you experience in „Stray“ and its story. However, the way it is built here (for the cat) as well as the cyberpunk elements all over the place just hit the nerve. You possibly won’t believe what’s it all about until the very end, when the secrets are lifted in a very great finale. I’m 40 and I was impressed, hit back really. If you think throughout the game you already saw the saddest elements, you will be surprised. Again, I won’t spoil it. Let’s just say it sent shivers down my spine.

Of course there are some negative elements too which you could mention but these are not critical for the overall game experience: it’s a bit short (10 hours if you collect all the memories), as well as technologically a bit behind with version four of the Unreal engine. But it’s an Indie game, so I didn’t care much and you shouldn’t either. If you are interested in cyberpunk topics, you’ll love it and it’s a must-have!

9/10

.: recommended! :.

:: Introduction

I think of Neuromancer as a pretty complicated novel. Written in 1984 by William Gibson it is one of the earliest pieces of literature of cyberpunk genre, part of its Kanon today, so to speak. Anyone interested in cyberpunk will encounter it sooner or later. And anyone could read something different in it. Part of it, it’s written from the future and not only covers artificial intelligence, hacking, virtual worlds/cyberspace, drugs, ROMs; you could go on and still not grasp the vastness here. After reading, I was not really sure if even Gibson understood what he published here. But we are cool with it, as this is another factor for one’s sympathy for this 271-pager.

Today, there are websites which aggregate the most popular quotes like the one from Goodreads here. I’m pretty sure with some of the text snippets alone, you will have problems not only from semantics perspective but also from the vocabulary alone. This is innovative and futuristic but hinders a reader from truly enjoying it. Nevertheless, the cryptic groundwork was taken often as the basis for some nice artwork pieces, like the 48-page graphic novel released in 1989 by Tom de Haven and Bruce Jensen. Heck, I even think, as I own the graphic novel too and read the novel first, that you might be better off with the graphic novel and leaving the book all alone. Although I won’t recommend it, as you know, we are all cyberpunks ourselves here.

:: My proof of concept

No matter how complicated and exotic the text, I thought this would be a perfect basis for some of my further experiments with machine learning artwork generation. I thought maybe it’s better just to leave my hardware alone: should my GPU make sense of these lines now! We are 2022, with engines like Stable Diffusion and a recent laptop, this sounds like a piece of cake! So I took the most popular quotes from the novel, the ones which made sense in creating something which a reader’s mind could have difficulties with, and let it run through my (laptop) GPU. I picked the best one from three which were created simultanously per quote in approx. three minutes. Without further ado, let’s check the results here! You can click on the pictures to see the original size. Enjoy!

:: Neuromancer vs. my GPU

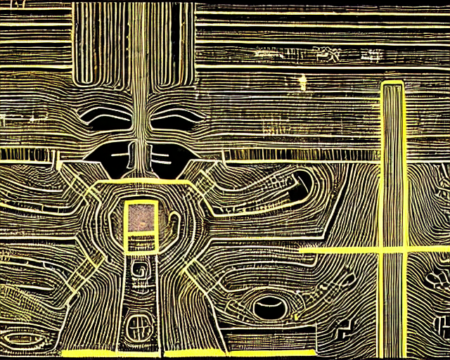

„Cyberspace. A consensual hallucination experienced daily by billions of legitimate operators, in every nation“

„His eyes were eggs of unstable crystal, vibrating with a frequency whose name was rain and the sound of trains, suddenly sprouting a humming forest of hair-fine glass spines“

„We have sealed ourselves away behind our money, growing inward, generating a seamless universe of self“

„Night City was like a deranged experiment in social Darwinism, designed by a bored researcher who kept one thumb permanently on the fast-forward button“

„Don’t let the little fuckers generation gap you“

„Lost, so small amid that dark, hands grown cold, body image fading down corridors of television sky“

„We monitor many frequencies. We listen always. Came a voice, out of the babel of tongues, speaking to us. It played us a mighty dub“

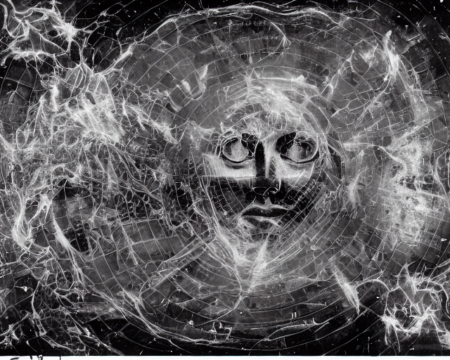

„And in the bloodlit dark behind his eyes, silver phosphenes boiled in from the edge of space, hypnagogic images jerking past like a film compiled of random frames“

„Case shuffled into the nearest door and watched the other passengers as he rode. A pair of predatory-looking Christian Scientists were edging toward a trio of young office techs who wore idealized holographic vaginas on their wrists, wet pink glittering under the harsh lighting“

„His vision crawled with ghost hieroglyphs, translucent lines of symbols arranging themselves against the neutral backdrop of the bunker wall. He looked at the backs of his hands, saw faint neon molecules crawling beneath the skin, ordered by the unknowable code“

„The Matrix has its roots in primitive arcade games,‘ said the voice-over, ‚in early graphics programs and military experimentation with cranial jacks.'“

„INTO HER DARKNESS, a churning synaesthesia, where her pain was the taste of old iron, scent of melon, wings of a moth brushing her cheek. She was unconscious, and he was barred from her dreams“

„Rain woke him, a slow drizzle, his feet tangled in coils of discarded fiberoptics. The arcade’s sea of sound washed over him, receded, returned. Rolling over, he sat up and held his head“

„To call up a demon you must learn its name. Men dreamed that, once, but now it is real in another way. You know that, Case. Your business is to learn the names of programs, the long formal names, names the owners seek to conceal“

„It was a vast thing, beyond knowing, a sea of information coded in spiral and pheromone, infinite intricacy that only the body, in its strong blind way, could ever read“

„Wintermute was a simple cube of white light, that very simplicity suggesting extreme complexity“

:: Outro

I was happy that my POC was a success, of course. And I was also pretty convinced by what my graphics processor could make of those rather difficult novel lines from the 80s in our current times. However, I also see some difficulties when StableDiffusion tries to render certain things: like human appearance, as oftentimes it outputs strange limbs and also faces, especially around eyes. Same goes for text, as seen in some of those (rather grotesque) examples. Both problems could be shared with other tools like DALL-E 2 or Imagen though, I never tried those before. It’s a very young brand new technology of course, this is common. From artwork perspective, I also am not sure if this is really a problem. Furthermore, I think this is a perfect example for what we do from read-write culture. Which can’t be emphasised enough nowadays, because what we originally intended back then, generate reciprocal relationship between the producer and the consumer, wasn’t taken up by people as we intended. Like ever. Stupid, unreasonable consumerism won, unfortunately. As such, this might be not the last project of its kind I did by myself, as I got enough books in my private library which could need clarification visually. But in the history of the web, probably very much so. Let me know what you think in the comments, hope you had a great time exploring this!

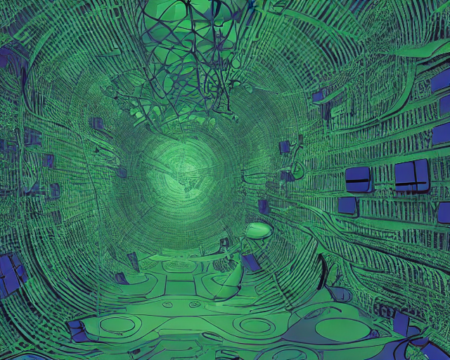

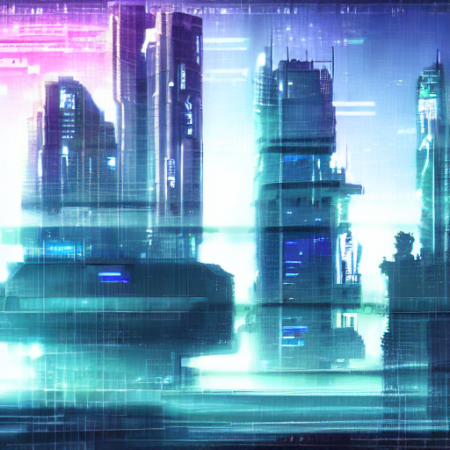

My laptop CPU became an artist over night:

What we see here is actual unique artwork my CPU created over a timeframe of approx. 12 minutes. The only thing I input to was the text string a cyberpunk cityscape and let Stable Diffusion do the rest. It’s beautiful and detailed. I actually love it!

Stable Diffusion is a sophisticated, brand new deep learning model by Stability.ai. It’s already on par with the earlier released, proprietary AI image generators DALL-E 2 or Imagen. With a powerful difference: you can actually create AI images yourself for free on your local machine. Usually done by your GPU, or like in my case above, your CPU, if capable.

I put four hours of work into it yesterday to setup my machine and create more artwork. My CPU came up with more beautiful cyberpunk cityscape examples with the following text string, a cyberpunk cityscape in neonlights at night, see the gallery here:

- a cyberpunk cityscape in neonlights at night

- a cyberpunk cityscape in neonlights at night

- a cyberpunk cityscape in neonlights at night

- a cyberpunk cityscape in neonlights at night

- a cyberpunk cityscape in neonlights at night

I’m lucky to own a powerful notebook CPU from 2020 with a graphics processor built in. I don’t know if this made a difference or not, the results surely are true for what I anticipated and surpassed my expectations.

But how can you join the CPU AI image generation yourself?

I had time to write it down yesterday and am happy to share it here for free for anyone who might be interested to do this with her/his Linux machine.

Step 0: Create a working directory in your /home

Step 1: Install Python

sudo apt-get update*

yes | sudo apt-get install python3.8*

*could be the installation of Python 3.8 is different to the one mentioned above. In this case just use your package manager of your Linux distribution to get the program installed on your machine.

Step 2: Install Miniconda

wget https://repo.anaconda.com/miniconda/Miniconda3-py38_4.12.0-Linux-x86_64.sh

bash Miniconda3-py38_4.12.0-Linux-x86_64.sh

Step 3: Clone the Stable Diffusion Repository

git clone https://github.com/CompVis/stable-diffusion.git

cd stable-diffusion/

Hint: Repo above only works for graphics cards >= 7GB (V)RAM! Thus…

Step 4: Download the ZIP, extract, copy and paste the contents following optimised version of Stable Diffusion in the folder above:

https://github.com/basujindal/stable-diffusion

Step 5: Create Conda Environment

conda env create -f environment.yaml

conda activate ldm

Step 6: Download Stable Diffusion Weights

curl https://www.googleapis.com/storage/v1/b/aai-blog-files/o/sd-v1-4.ckpt?alt=media > sd-v1-4.ckpt

Step 7: Content blocker deactivation (needed in case your output images are green or black only)

* find and open file pipeline_stable_diffusion.py

* below image = image.cpu().permute(0, 2, 3, 1).numpy() replace anything with this and save the file:

# run safety checker

#safety_cheker_input = self.feature_extractor(self.numpy_to_pil(image), return_tensors=“pt“).to(self.device)

#image, has_nsfw_concept = self.safety_checker(images=image, clip_input=safety_cheker_input.pixel_values)if output_type == „pil“:

image = self.numpy_to_pil(image)#return {„sample“: image, „nsfw_content_detected“: has_nsfw_concept}

return {„sample“: image, „nsfw_content_detected“: False}

Step 8: Generate AI images with the CPU

python optimizedSD/optimized_txt2img.py –device cpu –precision full –prompt „a cyberpunk cityscape“ –H 512 –W 512 –n_iter 1 –n_samples 1 –ddim_steps 50

That’s it! By default you find your created images in the outputs folder. You can enter your deserved text string in „“ and let your machine do the rest. Feel free to share some of your works in the comments if this tutorial helped you.

P.S.: I also had the chance to create GPU images yesterday with this method. The only difference is by removing the part –device cpu from the command line code you find in step eight. It will be much faster but to me the option to let your CPU create actual artwork was very much appreciated and may not be well known for future AI generation images through Stable Diffusion. I had some very nice results. Will share more of my work in future entries here on gizmeo.eu so stay tuned!

In der Diskussion um die derzeit in weltweiten Schlagzeilen kursierende Pseudo-KI LaMDA aus den Forschungslaboren Googles geht es um keine wirkliche Künstliche Intelligenz, weil es „wirkliche künstliche Intelligenz“ nicht gibt (siehe hierzu), zumindest aktuell. Und wahrscheinlich noch auf Jahrhunderte hinaus.

Die Software ist aber auf eine andere Art und Weise interessant, doch um die Anfänge zu verstehen muss man weit zurück gehen. Bis ins Jahr 1966 und zum alten (M)IT-Mastermind Joseph Weizenbaum nämlich.

Er nannte seinen Chatbot (auch wenn seine Software 1966 noch nicht so genannt wurde) ganz sexy und selbstbewusst ELIZA. Und ELIZA konnte bereits erste Menschen in die Irre locken, sie sei ein Bewusstsein, weil sie auf Fragen irgendwie vorgekaut reagieren konnte, was dem Bot in einer Datenbank bereitgelegt wurde. Nach dem selben Prinzip funktioniert LaMDA. Menschen waren schon immer sehr dumm und Computer extrem schwer zu verstehen. Tut mir leid.

Was wir aus LaMDA und dem flüchtenden konfusen Ex-Google-Mitarbeiter ableiten können für uns ist Folgendes:

1) ELIZA ist mittlerweile auf dem Stand eines siebenjährigen Menschen

2) es ist immer noch ein Bot und spuckt aus, was du ihm vorkaust

3) es besitzt keinerlei eigenes, gar künstliches Bewusstsein

4) es wird in Zukunft möglich sein Bots so zu programmieren, dass sie ein bestimmtes Alter vortäuschen können, da sie individuell mit entsprechenden Daten gefüttert werden können

Zu Punkt 4) noch eine persönliche Anmerkung, dass wir einen Schritt weiter zu wirklich funktionierenden Chatbots sind dank Google, die eventuell sogar mit Alter und Background programmierbar sein werden und eventuell sogar kostenlos bis wenig kosten werden.

Aber um eine „edle Version“ zu bekommen, die wie eine „wirkliche KI“ funktioniert und sogar VIP-Status(!) hat, wie bereits simuliert(!) in diversen „Deus Ex“-Videospielen gesehen (sie heißt dort, exakt in Anlehnung an Weizenbaums revolutionieren ersten Bot Eliza Cassan) werden wir entweder noch sehr lange warten müssen oder eben weiter zocken, denn mit Realität hat das leider nichts zu tun. Warum da jemand flüchten muss vor leuchtet mir aus IT-Sicht nicht ein. -.-

Oben: selbst als virtueller Charakter der Realität nach wie vor haushoch überlegen – VIP und News Anchor Eliza Cassan

tl;dr: Nope.

The turing test is the final frontier in distinguishing the stupid machines from the clever androids.

Basically spoken, if you mock a machine about its hair (if it got some) and the machine seems upset to you, in a state you as a human can’t distunguish the reaction from a human one, the turing test has been passed during your daily routine here – a simple conversation. Machines don’t have feelings. At least they shouldn’t have at the moment, dated 2022.

You can read more about the details here but you won’t get it easy like in the example above: https://en.wikipedia.org/wiki/Turing_test. It’s a decades old problem. 72 years old, to be exact. Not solved to this day.

If you are interested when it’s finally happened, and you will find androids like Roy Batty or Pris Statton from the scifi movie „Blade Runner“ in reality, you will surely find the answer stated here:

https://isturingtestpassed.github.io/.

Summed up, just jump up to the first line of this entry on gizmeo.eu and read the first sentence out loud to get an instant answer.