Archiv für die Kategorie „Überwachung“

Die Raumfahrt ist im Eimer: die private US-Raketenfirma SpaceX schoss jüngst einen Tesla-Roadster mit einer als Astronaut verkleideten Gummipuppe ins Weltall. Erfolgreich. Dieser Schrott treibt jetzt werbewirksam durch unser Sonnensystem, bevor er, im besten Fall ebenfalls erfolgreich, in irgendeinem Asteroidengürtel hängenbleiben und zerstört werden soll. Ich schäme mich ein Mensch zu sein und hoffe inständig, es gibt keine außerirdischen Lebensformen, die das mitbekommen oder beobachtet haben.

Der erfolgreiche Test wird uns 0815-Untermenschen leider wenig helfen hier wegzukommen, sondern eher den globalen Bonzen und reichen Regierungen dieser Welt dabei unterstützen uns für noch weniger finanzielle Aufwendungen zu überwachen, zu kontrollieren, zu manipulieren & bei Bedarf zu exekutieren. Alles vollautomatisch und weit weg von der Erdoberfläche versteht sich.

Um zu verstehen, wie es so weit kommen konnte, braucht man sich nur das Interview mit Hansjörg Dittus durchlesen:

http://spektrum.de/news/spacex-zwingt-uns-zum-nachdenken/1543613.

Dittus zählt zum Vorstand des Deutschen Zentrums für Luft- und Raumfahrt. Was er zu berichten hat macht wenig Mut, betrachtend unseren menschlichen Bemühungen tatsächlich Menschen ins All zu befördern: mit den derzeitigen finanziellen Budgets sind ambitionierte Programme, wie etwa ein menschlicher Flug zum Mars, eine technische Station auf einem anderen Planeten, etc., nicht unter 100 Jahren zu realisieren. Es bräuchte Budgetsteigerungen von 500%.

100 Jahre.

500%.

Mir gefällt diese Herangehensweise trotzdem viel mehr als die Lügen unserer Kindheit, „alles“ sei möglich und ein bemannter Flug zum Mond und Mars nur eine Frage von sehr kurzer Zeit. Hätten diese Aussagen der NASA oder ESA oder sonstwem aus den 60er- bis 00er-Jahren gestimmt, wäre das die letzten 40 Jahre bereits Dutzende Male passiert. Allein: es kam, logischerweise, nie vor. Nie. Also nicht mal einmal.

Seit ich erwachsen bin interessiert mich das Universum einen Scheißdreck. Meine Rechner crunchen auch nicht mehr für dieses dümmliche SETI. Rückblickend sehe ich meine Sternengucker-Kindheit als geistige Komplettverneblung. Realistisch betrachtet habe ich mehr in Spionage-Kameras aus USA, Russland & China geschaut als reale Sterne gesehen. Heute sehe ich dank Luft- und Lichtverschmutzung in der Stadt nur noch verblasstes, verwischtes Funkeln von nicht mehr identifizierbaren Objekten am Nachthimmel.

Ich will auch gar nicht mehr, dass wir Menschen da raus gehen. Wenn wir uns anschauen, was wir alle gemeinsam schon mit nur diesem einen Planeten gemacht haben (und auch mit uns tun), kann ich das weder dem Sonnensystem noch dem Universum als Ganzes zumuten. Bitte verschont uns.

Am 8. Februar machte Google bekannt, dass ab Juli 2018 mit Release des Webbrowsers Chrome 68 _alle_ Webseiten, die dann noch mit unsicherem http laufen, in der Adresszeile als „Nicht sicher“ markiert werden. Satte vier(!) Jahre(!) nach den Enthüllungen eines gewissen noblen Herrn Edward Snowden. Diese markante und sehr sichtbare Änderung wird dann global 50-60% der Browsernutzer betreffen.

Meiner Meinung nach kommt das viel zu spät.

Dass auch im deutschsprachigen Digitalien 2018 tatsächlich noch „Neuland“ herrscht, kann man leicht herausfinden, wenn man die Massenmedien hierzulande, die mit einem Internetauftritt vertreten sind, daraufhin untersucht, ob die wenigstens aus 2014 ihre Lehren gezogen haben und ihre Webseiten mit Nachrichten, die von Millionen Menschen täglich online konsumiert und gesharet werden, abgesichert haben.

Dazu nimmt man „einfach“ die Massenmedien zur Hand, die news.google.de täglich aggregiert. Danach entsteht eine Liste, die man in zwei Welten aufteilen kann, „gut“ und „böse“ bzw. „sicher“ und „unsicher“.

Da Google hier so gut wie keine Alternativmedien listet (z.B. Blogs) und sich die Medienquellen täglich wiederholen, ebenso die „Nachrichten“ dort, bekommt man zusätzlich und noch völlig kostenlos eine formidable Übersicht, was das völlig verkalkt veraltete Deutschland unter seinem „journalistischen Wertekanon“ versteht.

Als auch im Jahr 2018 noch unsicher, also komplett ohne https, gelten folgende Onlinemedien:

FAZ.net

SPIEGEL.de

Sueddeutsche.de

zeit.de

t-online.de

handelsblatt.com

kicker.de

taz.de

Euronews

Deutsche Welle

Tagesspiegel

Abendzeitung München

chip.de

GameStar

Ausgburger Allgemeine

manager magazin

RP Online

Wirtschaftswoche

Als sicher gelten hingegen:

tagesschau.de

Telepolis

DIE WELT

bild.de

Focus Online

Merkur.de

Berliner Kurier

Gala

BUNTE

Russia Today

STERN

Bayerischer Rundfunk

Deutschlandfunk

Hamburger Morgenpost

N-TV

auto motor und sport

netzwelt.de

Golem.de

Kölnische Rundschau

Stuttgarter Nachrichten

Yahoo Nachrichten

Reuters Deutschland

Diese Liste kann und soll keinerlei Ansprüche auf Vollständigkeit erheben. Dennoch denke ich, so zum Großteil sehen wir hier diesen „Wertekanon“ ganz gut.

Fazit: die deutsche Onlinemedienlandschaft ist sicherheitstechnisch tief gespalten, 18:22. Warum man hier nicht aufgeholt hat, das hätte nämlich allerspätestens Mitte 2014 Not getan, lässt sich für mich nicht nachvollziehen.

Ihr müsst euch das so vorstellen: in der Praxis können _alle_ Nachrichten, Bilder, Links, etc., die ihr von den 18 Übeltätern abruft, 100% gefälscht sein. Just in dem Moment, in dem ihr sie betrachtet! Ich will nicht sagen, dass es einfach ist, hackingtechnisch, doch ich erwähne hier nur kurz mal das Stichwort JavaScript-Injection. Im Jahr 2018 kann man diesen, mindestens 18, einfach immer noch nicht trauen. Und DAS ist schon eine Feststellung.

Mich persönlich ärgert so etwas. Gut, ich bin voreingenommen, stamme beruflich und privat aus dem Webumfeld seit 1999/2000. Aber die da oben erreichen täglich Millonen Menschen. Nicht ein paar Dutzend, so wie ich hier. Das ist eine ganz andere Liga der Verantwortung. Es erklärt sich eigentlich von selbst, dass man im Dienst der LeserInnen steht ab einer bestimmten Besucherzahl, ich würde sogar sagen dreistellig täglich. In einer halbwegs vernünftigen Welt, müsste ich nichtiger Cyberpunk das in keinem Artikel erwähnen müssen.

Und es gibt noch etwas, dass mich ärgert: ich habe die Liste viel zu spät angefertigt. Wer weiß, wie das 2014, 2010 oder 2004 aussah. Das zu recherchieren wäre es auch mal wert, das Internet Archive sollte hier eigentlich helfen können.

Selbst mein Indie-Verlag AETHYX MEDIAE nutzt https seit Anfang 2017. Für alle Onlinemedien. Wo fließt denn das ganze viele Geld hin, das die Arschmaden da oben mit euch und Werbung verdienen!?

Die Gläubigen der Apple-Gemeinde haben es mit hoher Sicherheit bereits aus ihren täglichen Gottesdiensten erfahren: der iOS-Quellcode wurde geleckt. Naja, so ein bisschen. Was Motherboard allerdings nicht davon abhielt diese GitHub-Publikation den „größten Leak der Geschichte“ zu betiteln.

Was war passiert?

Jedes Betriebssystem muss beim Start der Hardware mit dieser bekanntgemacht werden. PC-Nutzer kennen diesen Vorgang als hassgeliebtes BIOS-Brimborium. Bei iOS, dem mobilen Apple-Betriebssystem, gibt es diesen Vorgang natürlich auch, er stellt u.a. sicher, dass das Betriebssystem, was nun auf einem iPhone oder iPad starten will, signiert ist, „sicher“, geschützt, usw. Dieses BIOS, im Apple-Lingo iBoot, wurde nun in der iOS-Version 9 auf GitHub veröffentlicht. Die Meldung ging durch die Tech-Medien dieser Welt offline wie online am 8. Februar und noch am selben Tag wurde aus Cupertino eine Takedown-Beschwerde an GitHub versendet (DMCA-Geschichten, kennste).

Was damit bezweckt werden sollte ist nicht ganz klar.

Folgt man der Hacker-Anarchisten-Logik, war es einfach mal möglich diesen Code online zu veröffentlichen. Da muss kein Beweggrund dahinter stehen, das ist einem Hacker meist völlig egal.

Dann gibt es noch die Sichtweise, dass man natürlich für Jailbreaks sorgen könnte, da Teile dieses Code auch heute noch in iOS 11 mutmaßlich verwendet werden sollen. Durch einen speziellen Chip auf dem Mainboard gehen Jailbreak-Hacks heute nicht mehr so leicht nur über Software.

Und man kann es auch so lesen, dass man Sicherheitsforscher ermutigen will, Geld durch Apples Kopfgeldjäger-Programm zu verdienen: die zahlen nämlich bis zu 200.000$ Prämie, sollte der Code geknackt werden können. Dass es jetzt so weit kommt, daran ist Apple also auch ein bisschen selbst dran Schuld.

Das Zitat mit dem „größten Leak“ stammt übrigens von Jonathan Levin, kein Unbekannter in der Apple-Glaubensgemeinschaft. Er gilt als Experte im iOS– und macOS-Bereich durch seine Bücher. Welche das sind weiß ich nicht und verlinke ich auch nicht. Tatsächlich aber hat der Typ selbst mal Apple-Code über reverse engineering sichtbar machen können. Ob es ein Fake ist oder nicht kann er also ganz gut einschätzen. Und: laut seiner Aussage haben sich die LSD-Junkies aus Cupertino durch das Leck ins Hemd gemacht. Das erklärt die Kriegserklärung versus GitHub noch am selben Tag, dem 8. Februar. Was dieser DMCA-Takedown eben auch macht: er bestätigt durch Apple selbst, wahrscheinlich ungewollt, die Echtheit des Codes.

Ferner ist trügerisch, dass der Quellcode erst jetzt massenmedientechnisch die Runde macht: dieser wurde auf reddit bereits im letzten(!) Jahr veröffentlicht. Da der Nutzer apple_internals allerdings brandneu war, wenig „Karma“ hatte, fand der Code wenig Beachtung, systemisch wurde er von reddit „begraben“. Im Untergrund befindet sich iBoot also schon im Umlauf. Mal schauen, was für Konsequenzen das nach sich ziehen wird. Popcorn!

Es gibt mittlerweile dermaßen viele Kryptowährungen-Tauschbörsen, dass man leicht den Überblick verlieren kann. Coincheck zum Beispiel ist eine der jüngeren und stammt aus Japan, sie wurde erst 2014 gegründet.

Über Coincheck sind nun Kryptomünzen der asiatischen Kryptowährung NEM im Wert von 530 Millionen US-Dollar Ende Januar „gestohlen“ worden. Das macht dieses Ereignis zum größten Krypto-Hack aller Zeiten zusammen mit dem Mt.-Gox-Desaster 2014 (zufällig das selbe Jahr, in dem Coincheck im selben Land gegründet wurde…), das sich um die 500 Millionen US-Dollar bewegte. Damals meldete Mt. Gox Konkurs an, es war Betrug der Betreiber, die sich vor Gericht verantworten mussten.

Der Diebstahl fand nur über 19 Accounts dort statt, mindestens einer davon hatte keinerlei Verbindungen zu dem/die Hacker. Für mich ist unverständlich, wer so viele XEM über so wenige Benutzerkonten dort lagerte. Es gibt ein offizielles Wallet für XEM, für jedes Betriebssystem. Wirklich niemand ist gezwungen seine Kryptomünzen extern auslagern zu müssen. Im Schnitt sind das also über 27,8 Millionen XEM pro Account mit einem äquivalenten Wert in US-Dollar zu der Zeit. Wie ist so etwas möglich!?

Noch etwas ist merkwürdig an der Geschichte: zwei Handelsgruppen fusionierten daraufhin zum Zwecke der Schaffung einer neuen „Organisation der Selbstregulierung“. Wir kennen die Geschichten aus Südkorea und China Anfang des Jahres, in Südkorea infiltrierte das Finanzministerium diverse Tauschbörsen im Zuge einer Regulierung. Was wir hier sehen ist die japanische Herangehensweise an das selbe Thema. Coincheck ist auch als eine der Kryptotauschbörsen bekannt, die eng mit der japanischen Regierung zusammenarbeitet. Zufall?

Dass Coincheck nicht vertrauenswürdig ist zeigten sie hinterher: zusammen mit dem NEM-Team würde zwar garantiert werden, dass man die geklauten digitalen Münzen aufspüren kann. Wer XEM kauft, die aus dem Hack stammen, bekommt eine Warnmeldung. Das geht, weil NEM ein zentralisiertes Movement ist, es gibt exakt 8.999.999.999 XEM, die in der Genesis-ICO bereits verteilt wurden, viele XEM verblieben bei den Gründern und Entwicklern. Technisch ist das also hier möglich. Doch Coincheck bot an nicht in US-Dollar, sondern japanischen Yen zu erstatten. Seriös?

Bereits gekaufte XEM vor dem Hack sind sicher. Einen Hardfork soll es nicht geben, versichert das NEM-Team. Im Textabschnitt oben ist ja kurz angerissen, warum das nicht nötig ist.

2018, die (Krypto-)Welt verändert sich.

Folgende Lehren halten wir fest:

* im Jahr 2018 wird geldwerter Diebstahl in einer Größenordnung eines dreistelligen Millionenbetrags in US-Dollar über Computer-Hacks ausgeführt, eine neue Dimension

* 2018 wird das Jahr sein, in dem verschiedene Mechanismen der Regierungen des Planeten Erde zur Regulierung von Kryptowährungen, ganz egal ob diese zentralisierten oder dezentralen Charakter besitzen, ausgehend von Asien, namentlich China, Südkorea und Japan, starten werden

* die exekutierenden Staaten sind sich darüber nicht einig, wie genau dabei vorgegangen werden soll und es werden verschiedene, teils auch brachiale, Taktiken ausprobiert, was unseriös und kopflos wirkt

* was wir hier sehen ist eine neue Form von Finanzkrieg

* Kryptowährungen sind die neue ultimative Bedrohung für Banken und Regierungen

* damit gerät jeder ins Visier, der Krytowährungen nutzt, teilt oder errechnet

* Kryptowährungen-Tauschbörsen im Internet kann auch fast 10 Jahre nach Erscheinen des Bitcoin nach wie vor nicht vertraut werden

* diese Wellen der Skandalmeldungen werden die nächsten Monate auch in Nordamerika und Europa aufpoppen wie Seifenblasen

* es ist davon auszugehen, dass der monetäre Wert von Krytogeld dadurch künstlich (in diesem Fall staatlich) gedrückt werden soll

* durch einen von den Massenmedien (mit wenig bis gar keinem technischem Hintergrundwissen) programmierten Hype im gesamten Jahr 2017 wird 2018 versucht werden die „aufgescheuchten Schäfchen“ wieder einzusammeln, die ähnlich wie beim Dotcom-Boom um die Jahrtausendwende in Aktien letztes Jahr in Kryptowährungen investierten. Kryptowährungen stehen in harter Konkurrenz zu Aktien und sind im Gegensatz für weniger Geld zu haben

* das Ende ist offen und es darf davon ausgegangen werden, dass dieser neue Krieg über das Jahr 2018 hinaus weitergeführt werden wird

Wenn wir hier nicht Zeuge einer Revolution werden, was ist es anderes?

Mitarbeiter von Intel möchte ich derzeit nicht sein.

Grafik gefunden bei: https://defectivebydesign.org/intel-hdminsult

Am 12. Januar vermeldeten die Finnen von F-Secure eine völlig neue Sicherheitslücke, die rein gar nichts mit Meltdown und Spectre zu tun hat. Was hier heraus kam ist pikant, denn es betrifft Millionen Firmen-Laptops auf der ganzen Welt.

[via]

Die Crux liegt in einer „Technik“, die sich Active Management Technology (AMT) schimpft. Es ist eine hardwareseitig verbaute Fernsteuerung, laut Wikipedia zur „Administration und Fernwartung von Computersystemen“. Üblicherweise gerne von Firmen genutzt, um darüber ihre Firmenhardware zu kontrollieren. Im Verdacht für schädliches Verhalten steht dieses Feature schon länger.

Die betroffene Komponente heißt Intel Management Engine (Intel ME) und befindet sich auf einem Mikrocontroller namens Quark. Dieses System ist zum Leidwesen von PC-Nutzern komplett autark, das bedeutet hier, dass sich das Teil auch nicht ausschaltet, wenn der PC abgeschaltet ist: er läuft immer und wird über einen 5-Volt-Anschluss permanent mit Strom versorgt.

Laut den finnischen Sicherheitsexperten lässt sich mit physischem Zugang zu einem Gerät jegliche Sicherheitssperre innerhalb von 30 Sekunden umgehen, egal wie diese eingerichtet war, also ob über BIOS, Passwörter, PINs, egal. Ohne eine einzige Zeile Code lancieren zu müssen.

Betroffen sind hier jedoch im Gegensatz zu Meltdown und Spectre, die bereits in Hardware ab 1995 gefunden werden können, „nur“ Chips, die auf dem Sockel 1151 gesteckt werden können und dieser war erst ab August 2015 auf dem Markt.

Was F-Secure berichtet ist jedoch komplett inakzeptabel. Als Beispiel diente ein Angriffsszenario, wo jemand einen Laptop in einem Hotelzimmer zurücklässt, ein Dritter sich Zugang zu diesem Zimmer verschafft und ein Firmen-Feature in weniger als einer Minute für seine Zwecke missbraucht. Und ab hier wird es richtig geil:

„To exploit this, all an attacker needs to do is reboot or power up the target machine and press CTRL-P during bootup. The attacker then may log into Intel Management Engine BIOS Extension (MEBx) using the default password, “admin,” as this default is most likely unchanged on most corporate laptops. The attacker then may change the default password, enable remote access and set AMT’s user opt-in to “None.” The attacker can now gain remote access to the system from both wireless and wired networks, as long as they’re able to insert themselves onto the same network segment with the victim. Access to the device may also be possible from outside the local network via an attacker-operated CIRA server.“

Das ist nicht mal mehr Hacking. Das ist ernte die Früchte von RTFM.

Wie ihr seht: Intel ist nicht gut für uns. Der Fehler bei deren Chips liegt schon im Design. Und daran wird sich nie etwas ändern.

Person A: Wo arbeiten Sie?

Person B: Bei Intel.

Person A: Ha! Haha! Ahahaha! Hahahahahahahahahaaaahahahaahahahhahahah! Ahhhaaaaaahahhahhaahahahahahahahhaaaaahhh! Ihr Ernst?

CPU-Apokalypse: läuft!

Grafik CC4.0 International [via]

„The Verge“ berichtete gestern, dass Intel bereits seit Juni 2017 von Meltdown wusste und zwar durch ein Google-Forschungsteam namens „Google Project Zero“. Anstatt ab da jedoch Prozessoren auszuliefern, die nicht anfällig waren, einigte man sich zwischen den Industrie-Granden auf Geheimhaltung. Darf das sein!?

Hier hat mal jemand gesammelt, mit welcher CPU man heute noch (vielleicht) Bankgeschäfte machen kann. Je älter und exotischer der Prozessor, umso wahrscheinlicher, dass das geht. Vielleicht hat die eine oder der andere auch zuhause noch einen alten x86-PC herumstehen: alle diese Architekturen sind nicht betroffen. Also jeglicher 386er, 486er, usw. und deren Klone bzw. Derivate. Die zu nutzen werde ich allerdings nur mit einer aktuellen Linux-Distribution empfehlen.

Dort hat mal jemand das offizielle Dokument zu Meltdown analysiert, damit wir es nicht mehr tun müssen. Fazit: wer Code geschrieben hat und sich mit if/else/etc. auskennt, kann nachvollziehen, was hier passiert. Der Text sei auch erstaunlich gut und verständlich geschrieben.

Microsoft, einer der Cowboys der am schnellsten zog mit dem Update-Colt (schlechtes Gewissen?), zerschoss vor wenigen Tagen viele AMD-Systeme. Rechner mit Windows 7 und 10 zeigen nach einem Reboot lediglich das Windoze-Logo und booten nicht mehr. Glückwunsch!

In der Zwischenzeit sind die Updates auch auf iPhone 6-Geräten angekommen. Vorläufiges Ergebnis: die Leistungseinbußen liegen derzeit bei 40%(!). Getestet wurde iOS 11.1.2 und es war völlig egal, ob man einen Single-Core- oder Multi-Core-Benchmark machte, fanden niederländische Forscher heraus.

Und schließlich war auch Intel-CEO Krzanich auf einer „Technikmesse“ in Las Vegas, wo der Strom ausfiel und zeitweise die Taschenlampe die modernste Erfindung des Planeten war. Er hat gemacht, was Intel immer macht, wenn es um Kritik an dem Unternehmen geht: einfach gar nichts erläutert und wir sitzen das schon irgendwie aus. Er sollte seine Trinkwasserleitungen überprüfen lassen…

Pssst! Ich verrate euch mal ein kleines Geheimnis: diese Lücken sind nicht mit Software-Patches zu beheben, das ist (über-hardcore-unfassbar-darf-nicht-passieren-)fehlerhafte Hardware. Gesetze der Physik, kennsch!? 2018 wird ein Jahr werden, wo sich viele IT-Experten (mich eingeschlossen) fragen dürften ob sie in dem Bereich wirklich richtig aufgehoben sind.

Der miese CPU-Bug Meltdown betrifft nicht nur Intel. Nicht nur AMD und ARM sind von Spectre betroffen.

Hier berichtet jemand, wie er die beiden Hardcore-Hardware-Bugs auch auf der IBM-CPU der Xbox360 fand: https://randomascii.wordpress.com/2018/01/07/finding-a-cpu-design-bug-in-the-xbox-360/.

Mich machte das hellhörig. Auch die PS3 hat eine CPU von IBM drin, wenngleich in Zusammenarbeit mit Sony und Toshiba damals:

Ich hatte noch eine alte PS3 mit Linux irgendwo rumstehen. Und mit diesem Tool hier, https://github.com/speed47/spectre-meltdown-checker, kann man seinen Prozessor unter Linux testen.

Das habe ich gemacht, hier das Ergebnis:

Spectre and Meltdown mitigation detection tool v0.16

Checking vulnerabilities against Linux 3.12.6-red-ribbon-powerpc64-ps3 #7 SMP Tue Jan 7 17:09:59 CET 2014 ppc64

CVE-2017-5753 [bounds check bypass] aka 'Spectre Variant 1'

* Kernel compiled with LFENCE opcode inserted at the proper places: UNKNOWN (couldn't find your kernel image in /boot, if you used netboot, this is normal)

> STATUS: UNKNOWN

CVE-2017-5715 [branch target injection] aka 'Spectre Variant 2'

* Mitigation 1

* Hardware (CPU microcode) support for mitigation: UNKNOWN (couldn't read /dev/cpu/0/msr, is msr support enabled in your kernel?)

* Kernel support for IBRS: NO

* IBRS enabled for Kernel space: NO

* IBRS enabled for User space: NO

* Mitigation 2

* Kernel compiled with retpoline option: NO

* Kernel compiled with a retpoline-aware compiler: UNKNOWN (couldn't find your kernel image)

> STATUS: VULNERABLE (IBRS hardware + kernel support OR kernel with retpoline are needed to mitigate the vulnerability)

CVE-2017-5754 [rogue data cache load] aka 'Meltdown' aka 'Variant 3'

* Kernel supports Page Table Isolation (PTI): NO

* PTI enabled and active: NO

> STATUS: VULNERABLE (PTI is needed to mitigate the vulnerability)

Wie man sieht:

* Meltdown: anfällig

* Spectre Variante 1: unbekannt

* Spectre Variante 2: anfällig

Ich hätte erwartet, dass zumindest beim Cell, dieser ungewöhnlichen „Supercomputer-CPU“, hier überall „unbekannt“ steht. -.-

Als Linux läuft hier die wohl letzte erhältliche Distribution für die PS3, „Red Ribbon GNU/Linux“ basierend auf Debian, die man sich hier als Live ISO herunterladen kann.

Liebe Grüße an IBM & danke! Wo kann ich jetzt meine Daten einklagen, die beim Zocken abgegriffen wurden!?

[Update I, 17.01.18]

Mir gefiel das Ergebnis überhaupt nicht, also trat ich mit Stéphane Lesimple in Kontakt, den Autor des oben benutzten Tools.

Leider prüft sein Tool die Hardware gar nicht.

Er checkt lediglich, ob ein Linux-Kernel die Patches gegen Meltdown und Spectre enthält. Das ist natürlich für meine Zwecke suboptimal, möchte ich doch eher herausfinden, welche Hardware betroffen ist in meinem Haushalt. Dass ich jeden Kernel vergessen kann, der eine Version unter 4.14 trägt, war mir von vornherein klar.

Bei der PS3 wird es daher noch komplizierter als ohnehin schon: es läuft wohl auf einen Exploit-Test hinaus, die CPU zu checken und derzeit existiert wohl nicht mal ein PoC (Proof of Concept) dazu. Für den Cell hier was zu finden dürfte also realistisch betrachtet unmöglich sein.

Hinzu kommt, dass man durch einen Kernel-ABI-Breakage-Bug und ein völlig veraltetes petitboot keinen Kernel auf einer PS3 installieren kann, der eine höhere Version trägt als 3.15.x. Sollte dieser Zweig von Geoff Levand also nicht gepatcht werden, gibt es nicht mal den Hauch einer Chance den Cell betriebssystemtechnisch gegen Meltdown und Spectre abzudichten. Nur, warum sollte er das bei solch einer exotischen Hardware tun?

Was bleibt: die Meldungen oben beziehen sich auf den Betriebssystemkern 3.12.6, den „Red Ribbon GNU/Linux“ nutzt. Ein Test der Hardware findet bei diesem Tool nicht statt, auf keiner Architektur. Exploits gibt es scheinbar noch keine im WildWestWeb und sofern es welche gibt, irgendwann, wahrscheinlich sehr sehr bald, dürfte das auf dem Cell schwierig werden das abzugreifen, was man hier an sensiblen Daten hinterlässt. Solange allerdings Linux auf einer PS3 oder einer anderen Hardware mit der Cell-CPU läuft (z.B. Supercomputer mit PowerXCell, PS3-Cluster), und meines Wissens läuft ohnehin außer Linux kein Betriebssystem auf dem Cell, bleibt der Kernel tatsächlich verwundbar. Über den Chip selbst lässt sich von meiner Seite allerdings keine sichere Aussage machen. Vielleicht mal bei IBM direkt nachhaken. Doch mein Gefühl sagt, was randomascii über die Xbox360 berichtet, gilt wohl auch bei der PS3.

[Update II, 31.01.18]

Mittlerweile konnte man auch so rauskriegen, ohne Tools oder Hacks, ob der Cell verwundbar ist oder nicht. Ich muss meine Headline (leider) nicht ändern:

Die PowerPC-Einheit, die auf dem Cell zum Einsatz kommt, ist eine Power970. Apple vermarktete solche IBM-Bezeichnungen für seine Hardware gerne mit G3, G4 oder G5. Alle _vor_ G5 sind gegen Meltdown und Spectre nicht verwundbar, alle ab G5 aufwärts aber schon. Jetzt ratet mal, wie Apple-Marketing die Power970-Einheit, die im Cell zum Einsatz kommt, nennt? Richtig: G5.

Welche PowerPC-Einheit in einer PS3 arbeitet kann man in der exzellenten Präsentation von John Dongarra hier nachlesen: http://netlib.org/utk/people/JackDongarra/WEB-PAGES/SPRING-2008/Lect02-cell.pdf. Die PPE wird anschaulich auf Folie 10 erklärt.

Weder die PPE, noch die 8 SPEs des Cell gelten als typische OOO-Prozessoren, tatsächlich wurde das Konzept der In-Order-Execution verwendet und die CPU auch so vermarktet. Das führt am Anfang von Recherchen zu Unklarheiten. Der Cell kann nur „ein paar“ OOO-Befehlssätze bzw. die Ingenieure bauten vorsorglich Out-of-Order-Execution (OOO) mit ein. Wenngleich nicht in dem Umfang, wie in modernen Intel-, AMD– oder ARM-CPUs. Diese Intention hilft aber rein gar nichts, wenn die PPE eigentlich ein G5 ist. Folge: neben Xbox360-Konsolen wurden PlayStation3-Konsolen mit den Meltdown- und Spectre-Hardware-Bugs von Anfang an ausgeliefert. Wer von den Lücken wusste, das sind mindestens die Prozessorhersteller selbst, konnte so auch persönliche und sensible Daten abgreifen. Ein Hardware-Update ist bei Spielkonsolen vom Konzept her niemals vorgesehen. Mind blown? Na hoffentlich! Frohes Zocken…

Das neue Jahr 2018 beginnt mit einem cybersecuritytechnischen Albtraum, der es in sich hat.

Grafik gefunden bei: https://defectivebydesign.org/intel-hdminsult

Im Zentrum des Skandals steht kein Geringerer als CPU-Behemoth Intel.

Erst Ende 2017 wurde bekannt, dass sich Intel-CEO Brian Krzanich von 250.000 Intel-Aktien getrennt hatte. Darüber berichtete am 19. Dezember noch fool.com, sogar mit einem recht neutralen Artikel, dass das mal vorkommen kann. Trotzdem fragte man sich da, was das eigentlich sollte. Zu der Zeit waren bereits über zwei Wochen ins Land gegangen, als ein IT-Team aus Graz in einem Selbsttest eine kritische Prozessor-Lücke fand.

Am 2. Januar, also am Dienstag dieser Woche, sickerte dann durch, was eigentlich nicht sollte: „The Register“ macht publik, dass ein elementarer Designfehler(!) in den Prozessoren von Intel seit 1995(!) dazu führte, dass Kernel-Entwickler über Weihnachten und Neujahr durcharbeiten mussten, um den Bug im Betriebssystemkern zu fixen. Betroffen ist jegliches Betriebssystem, das auf einer Intel-CPU läuft, also mindestens Windows, macOS und auch Linux. Der Name dieses kritischen Fehlers: Meltdown.

Jetzt ist es so, dass man unter Sicherheitsforschern und in der Industrie sich im Geheimen geeinigt hatte, dass entweder gar nicht oder nachträglich publik zu machen. Gedacht waren Updates zum 9. Januar von den Betriebssystemherstellern. „The Register“ hat dem Ganzen einen Strich durch die Rechnung gemacht.

Auf der einen Seite ist das gut so, aus journalistischer Sicht. Auf der anderen steht jetzt erst einmal die Tür offen für Hacker, was aber so ja auch nicht stimmt, denn die Lücke ist Jahrzehnte alt. Und da man Intel mittlerweile sehr gut kennt, kann man auch nicht nachweisen, dass diese Lücke Zufall war.

Was man also über die Feiertage in Angriff nahm, wird nächste Woche frühestens gefixt, das Hauptaugenmerk gilt zuerst Meltdown. Der Haken dabei: betroffene Rechnersysteme verlieren durch das Patchen maximal 30% Leistung.

Es kam aber natürlich noch dicker, denn Intel ist ein schlechter Verlierer.

Neben Meltdown wurde eine weitere Lücke bekannt, Spectre. Und diese ist nicht nur bei Prozessoren von Intel, sondern auch von AMD und ARM anzutreffen.

Meltdown erlaubt es sicherheitsrelevante Informationen aus dem Speicher des Kernels (Betriebssystemkern) auszulesen. Das können Webseiten sein, die man besucht hat, Passwörter, Logins, etc. Spectre hingegen zwingt Programme ihre Geheimnisse freizugeben. Der Bug ist härter zu exploiten, aber auch schwerer zu beseitigen. Spectre dürfte Sicherheitsforscher in der IT noch weit über den Januar hinaus beschäftigen.

Zu der Wartezeit und dem Patchen gibt es keinerlei Alternative. Zwar kann man seinen Prozessor z.B. in einem Desktop-PC austauschen, doch das verhindert das Vorhandensein von Spectre nicht. Was Programmierer hier leisten müssen ist überirdisch: einen Hardwarefehler auf Softwareebene beseitigen. Wer sich ein wenig mit der Materie auskennt, der weiß, dass das physikalisch gar nicht geht. Die Schuld liegt also eindeutig beim US-amerikanischen Chiphersteller Intel. Selbst in Sicherheitskreisen fragt man sich, ob dieser Bug nicht von vornherein ein „Feature“ war. Wenn auch Intel als US-amerikanisches Unternehmen sich an US-amerikanische Vorgaben halten muss. Seit den Enthüllungen von Edward Snowden im Juni 2013 ist hier alles denkbar.

Einen widerlichen Beigeschmack hat darüberhinaus der massive Aktienverkauf von Intel-CEO Krzanich: als das Grazer Team und ein weiteres von Google, die zufällig zur selben Zeit auf den Bug stießen, Anfang Dezember von Intel selbst kontaktiert wurden, wurden diese hellhörig. Man fragte sich, was das große Interesse des Chipriesen hervorgerufen hatte. Spätestens da war klar, auf was die Forscher gestoßen waren. Zwischen dem Bekanntwerden des Bugs intern bei Entwicklern und der Veröffentlichung von „The Register“ lagen keine vier Wochen. Sich noch kurz vor Bekanntwerden eines kritischen Bugs von Aktien des eigenen Unternehmens zu trennen ist nicht nur feige, sondern auch völlig verantwortungslos. Es ist nicht davon auszugehen, dass sich Krzanich so noch länger halten kann, zumal es beim CPU-Megakonzern schon länger kriselt: im November erst schnappte man sich den Grafik-Chef von AMD, Raja Koduri, und machte ihn zum Grafik-Boss bei Intel. Das Ergebnis ist ein Platinen-Bastard, der eigentlich nie denkbar war: mit dem Core i7-8809G erscheint Anfang 2018 die erste Intel-CPU mit einer AMD-Grafikeinheit(!). Es geschehen Dinge hier seit Monaten bei Intel, wo man früher abgewunken hätte. Die sind nicht mehr ganz dicht. Wäre ja nichts Neues.

Ein Moment der Stille für die schizophrenste CPU-Klitsche der Welt.

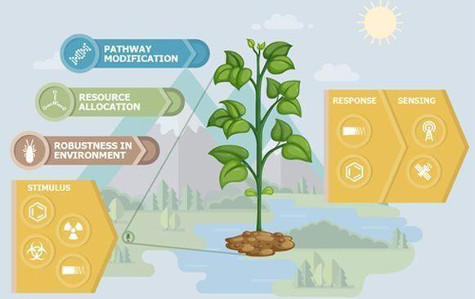

Ich bin mir nicht mehr sicher, ob man die DARPA heute noch ernstnehmen kann:

Grafik: DARPA

Von den Visionären, die einst das mächtige Internet erfanden, kommen zwar immer mal wieder kuriose Ideen wie diese hier. Aber ganz ehrlich: die haben doch einen gewaltigen Schuss weg. o.O

Vielleicht ist mir das früher auch einfach nie so richtig aufgefallen. Die PPTs der NSA aus dem Snowden-Fundus funktionierten irgendwie genauso: viel Gelaber und kunterbunt, aber alles andere als zielführend und umsetzbar. Und auch die Vault-7-Geschichte von Wikileaks zeigte deutlich, zum Glück eigentlich, dass auch die CIA nur mit Wasser kocht.

Nee, da ist nichts mit „Alien-Technologie“. Das sind einfach LSD-Ideen. Irgendwie innovativ zwar, aber absolut kindisch und hirnrissig.

Wer Details zu den „Spionagepflanzen der DARPA“ in deutscher Sprache nachlesen möchte, hier der informative Telepolis-Artikel dazu: „Darpa will „einfache Pflanzen als Informationssammler der nächsten Generation““, via telepolis.de.

Ich wäre dann im (schriftlichen) Kampf gegen die DARPA auch raus. Die USA danken gerade ab und wir dürfen live dabei sein. Und es gibt heute mächtigere und ekligere Gegner: Apple. Facebook. Twitter. Uber. Einzig, es fehlt an Munition.

Wir Cyberpunks haben RFID bekämpft und dagegen angeschrieben, seit es das Konzept gibt. Der älteste Beitrag auf gizme{e}o dazu stammt aus 2006, ist inzwischen 11 Jahre alt: https://gizmeo.eu/spychips.com/.

Ähnlich wie in Politik und beim Militär wusste die Industrie also schon sehr früh, dass wir Techs das nicht ab können. Also wurde gegengesteuert. Mit einem Spin, wie zu erwarten war: aus RFID wurde einfach NFC und alles war wieder gut. Ab 2011 war NFC „der neue Shit“ und ein Verkaufsargument für „Highend-Smartphones“. Warum, das konnte man uns natürlich nicht sagen. Weil es einfach nicht geht. Seitdem läuft jeder Hans Nasen mit einem RFID-Chip durch die Gegend, 24 Stunden pro Tag.

Wäre es beim Smartphone wirklich um das Smartphone als neue Technologie gegangen, hätte man eine nagelneue Technik benutzt, die es nur darauf zu finden gibt. Darauf hatten aber weder Apple noch Google Lust, das kostet alles Geld und Zeit. Die Ca$h-Kuh muss gemolken werden und der User gleich mit.

You’ve been chipped, strike #1.

Ähnlich war es auch mit Bluetooth: der Funk-Standard, der, obwohl er in der Praxis nur 10 Meter weit funkt, von Anfang an verbuggt und unsicher war, war der erste Funk auf moderneren Handys, schon lange vor Smartphones. Hier hat man sich gar nicht erst die Mühe gemacht es mit einer neuen Bezeichnung zu versuchen, auch das Logo ist nach wie vor das alte und soll eine Rune darstellen. Auch hier geht das Sammeln der Kritik allein auf gizm{e}o zurück bis ins Jahr 2006: https://gizmeo.eu/computerprobleme-2007/.

Wurde was geändert? Sind die Nutzer kritischer geworden? Die Hersteller? Im Gegenteil: ausschließlich Bluetooth ist dank Apple nun die einzige Möglichkeit unterwegs mit moderneren Smartphones Musik über Kopfhörer zu hören. Die LSD-Designer aus Cupertino waren sogar so dreist und verzichteten komplett auf einen üblichen Klinkenausgang für Kabel-Kopfhörer. Was die Nutzer wollen war da schon völlig egal, Bluetooth war installiert und die Katastrophe gleich mit: erst im September kam „Blueborne“, weshalb man eigentlich gar kein Smartphone ohne mindestens Android 6.x sicher mit dieser Funktion benutzen kann.

You’ve been chipped, strike #2.

GPS anyone? Ein Satellitendienst zur metergenauen Ortung des US-Militärs. Auch heute noch.

You’ve been chipped, strike #3.

Da das alles schon so blendend funktioniert hat und die Industrie von Daten gar nicht genug kriegen kann, schon gar nicht von den persönlichen, kam der nächste Clou: ab 2007 mit dem Toshiba G500, dem ersten Handy mit Fingerabdruck-Sensor. 2013 dann nannte Apple, wahrscheinlich mal wieder komplett auf LSD wie deren toter Jesus Steve Jobs auch immer, das Konzept „Touch ID“ und verkaufte es mit dem iPhone 5S als „th3 sh1t“. Ohne zu erwähnen, dass man von der Technologie keinerlei Plan hatte und sich eine entsprechende Firma ein Jahr zuvor für 365 Millionen US-Dollar dazu kaufen musste. Innovation, my a$$. Und so funktioniert es in Wirklichkeit.

Heute, vier Jahre später, ist ein Fingerabdrucksensor Standard bei Smartphones. Auch hier war nie klar, was es uns bringen soll, da alleine die Mustersperre bereits sehr gute Sicherheit bietet, wenn man nicht völlig zurückgeblieben sie einrichtet. Und, noch viel schlimmer: was passiert mit den ganzen Fingerabdrücken, die Apple und die chinesischen Android-Hardware-Neulinge hier sammeln? Als Entwickler haben wir darauf keinen Zugriff. Dafür der Geheimdienst meines Vertrauens schon.

You’ve been chipped, strike #4.

Es endet hier natürlich nicht. 2015, nur zwei Jahre später, Fujitsu veröffentlicht mit dem ARROWS NX F-04G das erste Smartphone mit Iris-Scanner. Wer sich darauf einen abwichst, nee, es war diesmal nicht Apple, es war schlimmer, aber ebenso klar: Microsoft veröffentlicht noch Ende des selben Jahres das Lumia 950 und Lumia 950 XL mit einem Iris-Scanner zur Benutzer-Authentifikation.

You’ve been chipped, strike #5.

Schon das hier zu schreiben macht mich wütend und ist so massiv falsch in vielerlei Hinsicht.

Jede autoritäre Regierung dieser Welt, jeder Geheimdienst würde sich Bürger wünschen, die freiwillig bereit sind dermaßen viele persönliche und biometrische Merkmale preiszugeben. Unsere Zeit ist aber noch viel kälter und härter: die Menschen zahlen dafür, dass die Unternehmen diese Daten erheben und abspeichern können. Mit Geld. Und was noch viel wertvoller ist: mit ihrer freien Zeit. Ein Fingerabdrucksensor muss Fingerabdrücke abnehmen, bevor er funktioniert, genauso der Iris-Scanner. Ein Bluetooth-Gerät muss „gepaart“ werden mit anderen Geräten, ebenso NFC. Verkauft wird uns das alles als „Innovation“ und es sei zu „unserer Sicherheit“.

In der Realität zahlen wir für diese falsche Sicherheit mit unserer Privatsphäre, unserer Freiheit und unserer biologischen Einzigartigkeit.

In der Realität ist das alles Technik-Schrott viel zu billig produziert von Kinderhänden in China mit Materialien, die dem Planeten bald ausgegangen sein dürften, da wir eine derart kranke Gesellschaft sind, in der man noch funktionierende PCs und Smartphones, die nur zwei oder drei Jahre alt sind, weg wirft.

In der Realität bezahlt man Unsummen an Marketing-Abteilungen und Spin-Doktoren und kreiert sinnlose Memes, dümmste Buzzwörter und betreibt fragwürdige „Social Media Kampagnen“, die nicht einmal den Hauch der Wahrheit verbreiten, zu was a) die Technik überhaupt gut sein soll, b) warum die gerade jetzt auf den Markt kommt und c) das war doch alles schon mal da und wurde von uns abgelehnt, aber Mist, die Hektik der Welt, ich habe doch inzwischen bei diesem Unsinn des Lebens längst vergessen, was letzte Woche war.

You’ve been chipped, strike #6.

Was bleibt? Nichts von Wert. Was kommt? Nur weiterer Schwachsinn: Apple bringt (hört, hört, ein neues, dringend benötigtes Buzzword!) z.B. „Face ID“, quasi das passende Konzept mit Untertitel „Die Iris war nicht genug“. Ab jetzt wird die gesamte Visage erfasst, die Stimmungslage kartografiert und gespeichert, ein von LSD-Skriptkiddies umgesetzter DAU-Algorithmus wandelt diese dann in das entsprechende „Emoji“ um. Serious!? Überhaupt, „Emojis“: lese ich von neuen Android– oder iOS-Versionen, fällt auf, wirklich innovativ Neues kommt hier nicht mehr; wie soll man sonst interpretieren „jetzt mit 20 neuen Emojis!“?. Und das lese ich seit Jahren. Nicht Wochen oder Monaten. Überhaupt, wer benutzt bitte Emojis? Ernsthaft!? Habt ihr schreiben nicht gelernt oder seid ihr komplett retarded!?

You’ve been chipped, strike #7.

Es ist, wie es ist. In dem Artikel oben verlinkt, „Computerprobleme 2007“, war das eine Warnung und ein Ausblick zugleich. Ein bisschen Satire war auch dabei. Etwas über eine Dekade später muss man wohl genervt und auch angewidert feststellen: wir sind abgedriftet. In einer Welt, in der Wissenschaft und Fakten mittlerweile als „Fake“, also Schwindel bezeichnet werden, interessiert sich niemand mehr, was wir damals festgestellt hatten. Dass wir nicht paranoid waren, sondern einfach unserer Zeit voraus und mit viel Witz und noch mehr Wissen und Weitsicht glänzten, juckt niemanden mehr. Dabei sind die Kraken heute noch viel schlimmer als damals, noch mächtiger, noch skrupelloser und agieren global. Und mit immer neuen Datenskandalen bieten sie Unmengen an interessanten Angriffsvektoren. Was fehlt ist eine kompetente Armada. Außer Wikileaks sehe ich hier kaum eine Organisation, die Kontra gibt. Die Presse folgt, die Presse spurt, sie rennt der Kuh hinterher mit den dicksten Eutern. Das war schon immer so. Nur heute kriegen wir es eben permanent mit. Und ich bin auch keine 20 mehr und kann jeden Tag für andere kämpfen. Es liegt heute mehr denn je an jedem Einzelnen. Nur habt ihr Jungspunde heute noch weniger Chancen als wir damals. Haha!

You’ve been chipped, final strike: th3 syst3m h4s y0u.

Bluetooth. Übersetzt Blauzahn. Wenn wir mal ehrlich sind, es klang von Anfang an ungesund.

Was internationale Handy- und Smartphone-Hersteller nicht daran hinderte diesen vermurksten und unsicheren Funk-Standard auf mittlerweile 8 Milliarden Geräten weltweit zu installieren. Mit Vernunft oder technischem Wissen hat das alles nichts zu tun.

Der einzige Grund, warum wir nicht permanent mit Bluetooth-Horrormeldungen vollgeballert werden liegt in dem Umstand, dass die kleine Antenne nur maximal 10 Meter weit funken kann. Wobei das mit dem neuesten Standard auf 30 Meter geändert werden soll. Wer’s braucht…

Okay, genug, jetzt zum Geschäft:

Eine ca. 1 Woche junge Sicherheitslücke im Bluetooth-Quellcode sorgt dafür, dass ein sich in 10-Meter-Umgebung befindlicher Angreifer durch eine Puffer-Unterlauf-Attacke (buffer underflow attack vector) Zugang zu jedem Gerät verschaffen kann, das Bluetooth aktiviert hat. Getauft wurde dieser Bug auf BlueBorne.

Als Smartphone-Nutzer mit PIN- oder Muster-Sperre kann man das daran merken, dass plötzlich das Display an- und wieder ausgeht. Pikant: ohne eine solche Sperre ist die komplette Übernahme und das Ausspähen des eigenen Geräts möglich.

Boing!

Ob man mit seinem mobilen Gerät davon betroffen ist, kann man z.B. mit folgender App herausfinden: BlueBorne Vulnerability Scanner von „Armis Security“, via Google Play Store. Diese App checkt einfach, ob die Sicherheits-Patch-Ebene von Android aktuell ist. Ist sie das nicht, zeigt die App ein rotes Icon. Ist das Gerät sicher, ein grünes. Für iOS gibt es sicher ähnliche Apps, aber ich habe keinerlei Ahnung von iOS und bin da auch froh drum.

Gerade was mobile Geräte betrifft, ist man ab letzter Woche abhängig von Google und Apple, sowie den Smartphone-Geräte-Herstellern wie Samsung, HTC und Konsorten. Bieten die ein Update an, kann man sich seit kurzem gegen BlueBorne schützen. Nutzt man etwa eine Android-Version vor KitKat (4.4), ist ein Schutz nicht mehr möglich(!). Auch bei den Custom ROMs ist man abhängig von den Programmierern: ein Update wird von manchen angeboten, von vielen nicht.

So, wir sprachen nun über BlueBorne auf Smartphones. Aber was ist mit Tablets, PCs, Laptops, Kühlschränken? Das selbe Problem! Wurde schon erwähnt, dass Bluetooth auf 8 Milliarden Geräten weltweit vorinstalliert ist!?

Bei Linux kam erst heute bei meiner Distribution ein Update von bluez, das ist der Bluetooth-Treiber unter Linux. Mein Notebook war also bis heute verwundbar. Nicht so toll.

Wer kein Update mehr machen kann, dem hilft nur noch eines, was bisher Bluetooth auch immer gerettet hat: man schaltet den Funkdienst einfach nicht an. Wobei das bei iOS 11 beispielsweise gar nicht mehr möglich ist. Tolle Technik, nicht!?

Es scheint, fast ist es ein bisschen ruhiger geworden um Vault 7. Doch was erst im März diesen Jahres von Wikileaks gestartet wurde und den größten Geheimdienst-Leak aller Zeiten darstellt, uns länger beschäftigen würde, war vorhersehbar. Ist auch gut so!

Die neuesten Enthüllungen drehen sich um die Tools BothanSpy und Gyrfalcon. Beides sind Werkzeuge um SSH-Sessions zu knacken und zwar sowohl auf Unix-/Linux-Systemen, woher man diese Art Sessions sehr gut kennt, aber auch von Windows-SSH.

Hintergrund: mit SSH ist es im Kern möglich Zugang zu jedem Rechner weltweit zu bekommen. Gerade auf Unix- und Linux-Systemen sind GUIs, also grafische Nutzeroberflächen, nur ein Schnickschnack um die User von der Konsole fernzuhalten. Hinter den schönen bunten Fensterchen laufen die selben Befehle ab, die man auch von den Terminals kennt. Linux lässt sich hervorragend von einem Laptop fernadministrieren. Ein Beispiel: ein Raspberry Pi liegt irgendwo im selben Netzwerk wie mein Laptop. Mit ssh pi@192.168.x.x kann ich auf diesen von meinem Laptop aus zugreifen, einrichten, Programme installieren/deinstallieren, etc. Viele nutzen ssh auch um ihren Webspace zu administrieren, etwa für eigene Webseiten und -projekte.

BothanSpy hier ist das Tool zum Hacken der XShell, also für Windows-Systeme. Wie es aussieht ist es aber eine Erweiterung von Shelltermn 3, die man erstmal dafür braucht. Die gestohlenen Daten können direkt an CIA-Server gesendet werden oder werden bis zur Internetverbindung in einer eigens dafür verschlüsselten Datei gespeichert.

Wie zu erwarten war ist Gyrfalcon das OpenSSH-Pendant. Unklar bleibt, ob außer Ubuntu, Debian, CentOS, Suse und Red Hat weitere Linux-Distributionen betroffen sind, da nur diese explizit im Manual beschrieben werden. Linux-Fragmentierung ist hier also gleichbedeutend mit Schutz. Gyrfalcon kann den kompletten Verkehr abgreifen, wenn gewollt. Außerdem wie bei BothanSpy auch Nutzernamen und Passwörter.

Mit diesen Informationen geht Wikileaks nun schon in die 15. Verlängerung. Nicht immer sind meine Beiträge hier auf dem neuesten Stand. Es lohnt sich eventuell der Blick ins Archiv von href.ninja. Dinge, die hier nicht behandelt wurden, tauchen wahrscheinlich dann dort auf. Mir fehlt für eine Art permanenter Chronik leider viel zu oft die Zeit (auch wenn man das von mir früher nicht gewohnt war). Dafür entschuldige ich mich, geht aber nicht mehr anders.

Aus der Kategorie pure evil: Amazon hält seit dem 30. Mai ein Patent auf eine Technologie, die das window shopping in Geschäften unmöglich machen soll.

Unter window shopping versteht man einfach den Vorgang, wenn jemand in einem Geschäft über das WLAN dort einen Live-Preisvergleich macht.

Die „Physical Store Online Shopping Control“ benannte Technik snifft den WLAN-Verkehr mit und checkt, ob Kunden Webseiten der Konkurrenz aufrufen. [via] Ab diesem Zeitpunkt hat Amazon dann mehrere Möglichkeiten:

1. den Internetzugriff auf die Konkurrenz ganz blocken

2. Umleitungen auf Amazon-eigene Seiten oder

3. Umleitung auf von Amazon genehmigte/gesponserte Seiten

4. Informationen gehen an Mitarbeiter vor Ort, den Kunden aufzuspüren

5. dem Kunden eine SMS senden oder

6. einen Gutschein, eben auch per SMS, um diesen in den Amazon-Kosmos zurückzulocken

Man könnte jetzt einwerfen, so viele Amazon-Geschäfte gibt es eigentlich (noch) gar nicht. Doch nach der Schwanzvergleich-Übernahme von „Whole Foods“, für die man 13,7 Milliarden in bar(!) auf den Tisch legte, kommen auf einen Schlag im englischsprachigen Raum 465 Geschäfte unter die Fittiche des US-amerikanischen Buchhändlers.

Jep: Kunden – gefickbumst.

Übrigens läuft es im deutschsprachigen Raum überwachungstechnisch gerade genauso Amok: sowohl die „Deutsche Post“ als auch die Supermarktkette „Real“ wurden angezeigt. Die zeichnen seit geraumer Zeit munter über biometrische Systeme ihre Kunden auf, offiziell (als gäbe es nichts Niederträchtigeres) um auf ihren poppligen Bildschirmen „bessere Werbung“ schalten zu können.

Fun fact: der Link mit dem Patent stammt von der Washington Post, die Amazon-Gründer und Multimilliardär Jeff Bezos gehört.

Teaser: zu Amazon habe ich bald ebenfalls eine „lustige“ Geschichte, denn die haben meine eBook-Hexalogie gelöscht und wollten nicht sagen wann und warum. Das hatte einen trivialen Hintergrund, den ich in einem (deutschsprachigen) Telefongespräch mit dem Customer Service aus Cape Town (Südafrika) erfuhr, doch dazu mehr im Laufe der nächsten Wochen.

Seit Freitag kann man quasi live mitverfolgen, was passiert, wenn Unternehmen weiterhin auf Windows XP oder auch Windows Server 2003 setzen: Die Erpresser-Software WannaCrypt zieht die weitesten Kreise, die eine Schadsoftware jenes Typus jemals angerichtet hat.

Zu den betroffenen Unternehmen zählen:

- Microsoft selbst I: weil die extra deswegen einen Patch für Windows XP veröffentlichen mussten, was niemals niemals mehr gedacht war

- Microsoft selbst II: weil das ein Imageschaden ungekannten Ausmaßes ist, den man jetzt, eine knappe halbe Woche nach dem Start der Infizierung, nur in Maßen begreift

- Telefónica (Spanien): denen gehört z.B. die Marke O2

- Teile des NHS (UK): das ist das Gesundheitssystem des Königreiches. Scheinbar ging es keine Nummer kleiner…

- FedEx (USA)

- Deutsche Bahn (DE)

- Portugal Telecom (PT)

- Renault (Frankreich)

- Nissan (Japan)

- LATAM Airlines (Südamerika)

Ich spekuliere jetzt mal frei, dass Banken nicht so davon betroffen waren, da deren ATMs nicht ans Internet angeschlossen sind. So ziemlich jeder Bankautomat hierzulande läuft mit Windows XP, was man sehr gut an den Meldungen im Blue Screen of Death erkennen kann, wenn das Scheißding mal nicht läuft. Pech für die Erpresser und hartes Glück für die Banken dieser Welt, würde ich mal behaupten.

In der Unternehmensliste oben fehlt übrigens das eigentliche Entwicklerstudio des WannaCrypt zugrundeliegenden Codes: die NSA. Ein Bestandteil der Ransomware ist das signifikante Exploit DoublePulsar, was hier auf gizm{e}o.eu zwar nicht, jedoch auf href.ninja bereits erwähnt wurde am 28. April. Bei den Shadow Brokers weiß man allerdings nicht, ob die nicht selbst die NSA sind, daher schreibe ich über deren „Hacks“ nicht so gern.

Abgesehen von Schaden für Unternehmen wurden ganze Länder getroffen, was die krassesten Opfer Russland, Ukraine, Indien und Taiwan ja schon mal als Verursacher ausschließt. Insgesamt kommt man inzwischen auf 200.000 PCs in 150 Länder. 192 listet die UNO weltweit. Joa, das ist doch eine ganz bescheidene Zahl!

Der Ausblick:

1) Stand heute wurden bereits ca. 70.000 US-Dollar Lösegeld bezahlt. Insgesamt wurden 238 Zahlungen gezählt. Man kann diese Zahlungen tracken, da die Schreiber drei Bitcoin-Wallet-Adressen hardcoded im Quelltext unterbrachten und man das öffentlich einsehen kann. Ist ja bei Bitcoin üblich. Es gibt wohl auch Bots, die das überwachen: via Quartz.com.

2) es gibt keinen „Kill Switch“ mehr: die ersten Versionen der Ransomware hatten das noch zufälligerweise drin, es war eine Gegenmaßnahme am Wochenende. Aber neueren Versionen fehlt dieser Aus-Schalter, was weitere Infektionen die nächsten Wochen nach sich ziehen dürfte.

3) Schuld hat eigentlich insgesamt die US-Regierung. Die NSA entwickelt Schadsoftware und hortet diese. Informationen dazu werden ja nicht einmal engen Verbündeten wie dem Vereinigten Königreich zur Verfügung gestellt. Das ist auch einer der Kritikpunkte, die aus der Cybersecurity-Ecke kommt. Wird man ein Element hier wohl zur Verantwortung ziehen? Natürlich nicht.

4) noch viel mehr bescheuerte Kommentare nach dem Schema: „wir müssen mehr Backups ziehen!“ „Wir müssen aufhören einfach auf Links in Emails zu klicken!“ „Wir müssen aufhören zu sparen an der IT-Infrastruktur!“ Idiotischerweise setzt man jedoch in UK im lebenswichtigen Gesundheitssektor auf Windows XP. Das würde ich viel eher mal erklärt bekommen wollen. Da hilft auch das beste Backup und der intelligenteste Mitarbeiter nichts.

5) was WannaCry hier gerade verursacht ist eigentlich lächerlich und irrelevant. Worauf sich alle eben stürzen ist „das Ausmaß“; das Ausmaß!1 Interessant wird die Sache erst, wenn Infrastruktur (mit dem britschen NHS hier bereits teilweise gelungen) oder Kraftwerke betroffen sein werden. Die entsprechenden Exploits gibt es da draußen nämlich schon. Ist nur eine Frage der Zeit, bis das ein Script-Kid vor dem Schlafengehen mal ausprobiert.

6) ich persönlich bin mittlerweile gelangweilt von Meldungen, die Betriebssysteme aus der Steinzeit betreffen. Dass ich Windows XP-Rechner heute lahmlegen kann ist selbst irgendwie lahm. Die Zeit wird uns schon noch zeigen, dass es mit Exploits bei aktuellen Betriebssystemen ebenfalls nicht unmöglich ist. Wie gesagt: Organisationen wie die NSA stapeln diese Art Software. Es ist ihnen egal, was damit passiert oder angerichtet wird. Da wird auch genügend in den Darknets dieser Welt erhältlich sein, nur blickt heute da noch kaum jemand durch.

Karolina Sobecka erfand im Rahmen einer Kunstausstellung einen Shooter, der die Logik eines FPS umkehrt: hier geht es nicht primär darum möglichst präzise möglichst viele Gegner zu erschießen. Sondern durch die Nutzung ihres autonomen Waffensystems muss man viel mehr darauf achten, Menschen nicht wahllos über den Haufen zu knallen.

[via]

Klingt für wahre Fans und Enthusiasten dieses Gaming-Genres jetzt natürlich bescheuert, doch ihre Arbeit hat einen ernsten Hintergrund:

Smarte Kampfsysteme, etwa der Militärs weltweit, dreiteilen die Verantwortung und Zuständigkeit heutzutage in 1) eine Menschengruppe (meist Männer), 2) einen oder mehrere Algorithmen und 3) eine Maschine.

Dieser Umstand ist eigentlich schon verstörend genug, es wird aber noch viel komplizierter, wenn man sich die darauf aufbauenden Systeme auflisten will: Karolina hat eine Schusswaffe genommen. Drohnen gehören dazu aber natürlich auch. Geschütztürme. Und was die Zukunft noch bringt.

Die „Gegner“ in ihrem „Spiel“ sind wiederum ausgestattet mit einer simplen KI, die natürliches menschliches Verhalten simulieren soll. Neugier treibt sie euch oft in die Nähe; die Waffe will schießen. Alles was im Zielfeld der Waffe selbst erscheint; die Waffe will schießen. Der Spieler kann diese aber weder fallen lassen, noch davon abhalten zu feuern.

Das noch in VR gegossen muss ein ziemlicher Mindfuck sein.

Medusa FPS ist Teil der Ausstellung Monsters of the Machine, die noch bis 31.08.17 in Gijón stattfindet und nicht ihr einziges Werk dieser Art. Das Thema autonome Waffensysteme beschäftigt sie schwer, durch das Essay „Drone Semiosis“ von Mark Dorrian ist sie intensiv mit dem Thema in Berührung gekommen und bis heute dabei geblieben.