Archiv für die Kategorie „Hacking“

Die Schweiz. Unendlicher Reichtum. Und lecker Schoki machen sie auch. Und da war dieser eine Sonntag, erst kürzlich. Da konnten sie den neuen Rekord in Quanten-Teleportation aufstellen: 25. Kilometer.

[via]

Schweizer Forscher haben den Zustand eines Photons, also eines Lichtteilchens, das zur selben Zeit auch eine Welle ist, an einen Kristall teleportieren können. Das geschah an der Universität Genf, über Glasfaserkabel, und sie konnten ihren eigenen Rekord aus 2003 um 19 zusätzliche Kilometer brechen.

Vom Beamen sind wir hier zwar auch noch weit entfernt. Aber eben nicht von Quantenkryptografie: Würde man an einem der Zustände eines solchen Photons herumspielen, der Ausgang wäre verfälscht, die Information nicht mehr die selbe, wie als sie abgesendet wurde. Das ist cool und macht Verschlüsselung, zumindest nach derzeitiger Theorie, wenn sie nach diesem Prinzip genutzt werden kann, unknackbar.

Für die Freunde von wahrhaftiger Teleportation gibt es am Ende des Artikels noch einen optimistischen Ausblick:

„The quantum state of the two elements of light, […], is a channel that empowers the teleportation from light into matter,“ said Felix Bussieres, lead author of the work

I ♥ it.

Man weiß nicht recht. Soll man das zum Lachen oder Heulen finden:

Canon-Besitzer werden wohl eher das Letztere machen. Für alle anderen: Es hat jemand geschafft, den Shooter-Klassiker DOOM auf Druckern der Reihe Pixma zum Laufen zu bringen. O.O

Und natürlich gibt es ein Video, wo ich mir mal ein Standbild geklaut habe: http://video.contextis.co.uk/PixmaDoom/. [via]

Bug oder Hack? WHO CARES!?

Nee, sind viele Sicherheitslücken, die hier zum Tragen kamen:

* Webinterface des Druckers ohne Anmeldung

* Firmware über eigenen Server unterschieben

* im Nu knackbare „Sicherung“ von offizieller Firmware

-> gibt scheinbar noch 1997 weitere Lücken … …

Resultate: DOOM. Tinte leer drucken ohne Grund. Drucker-Botnetze. Drucker als Proxy für Hackangriffe auf ganz andere Ziele. Kreativität, you name it.

I like! Es gibt ja ebenfalls das Gerücht, dass die Ausdrucke aus CANON-Druckern „unsichtbare“, nachverfolgbare Muster mitdrucken. Dem ist wohl wirklich so, aber da das schon Jahre her ist, da ich davon hörte, Link verloren. -.-

Immer wieder schön zu sehen, dass sich an solchen Themen auch die Mitmenschen stören.

Auf geht’s zum zweiten Teil, wie kam überhaupt der Krake auf diesen Überwachungssatelliten:

„Die Idee für das Krakemotiv stammt demnach von einem NRO-Ingenieur. Der arbeitete in einem Team, das eines Tages auf ein Problem in einer Vakuumkammer stieß, in der etwa technisches Gerät für den All-Einsatz geprüft wird. Die Lösung fand sich in einem Kabelstück, das für den Test von Weltraumfahrzeugen verwendet und Octopus Harness genannt wird. „Wir witzelten damals herum, der Octopus Harness habe die Weltherrschaft übernommen“, heißt es im Transkript einer vermutlich internen Präsentation. Aus dem Witz wurde eine Skizze, aus der Skizze ein ernst gemeinter Entwurf“

[via]

Was mir in meinem letzten Artikel zu dem Thema auch nicht aufgefallen ist, ist der Fakt, dass der größte Tentakel dieses Viehs auf Russland und China liegt. In dem Artikel oben sagt diese Geheimdienst-Behörde ganz klar: „Reiner Zufall!11“

Nee, is‘ klar: Wir wissen spätestens seit I Could Tell You But Then You Would Have to be Destroyed by Me – Emblems from the Pentagon’s Black World von unserem Mann Trevor Paglen, dass nichts, aber auch gar nichts bei Pentagon-Patches dem Zufall überlassen bleibt. Insofern können wir das für einen militärischen Überwachungssatelliten mit dem Zufall aus. schließ. en.

Fun-Fact am Rande: Der Größenwahn hier ist wie so oft auch eine optimistische Lebenseinstellung der Militärs. Der Oktopus steht hier für „die Idee(!), Wir haben unsere Finger überall, zu jeder Zeit“. Dafür reicht aber natürlich ein solcher Satellit nicht, es müssten viele mehr sein. Auf dem letzten, der hochgeschossen wird, ist mein Penis dann auch drauf.

Seit Ende November mine ich selbst Bitcoins. Hardwareseitig regeln das diverse USB-ASICs und ein Raspberry Pi, betriebssystemtechnisch von Anfang an minepeon, das auf Arch Linux basiert. Leider ist das minen in der Freizeit mittlerweile absolut absurd geworden.

Die letzte Runde meines Bitcoin-Pools hat über 1483 Stunden gedauert. Das sind

volle. 2. Monate.

Dafür habe ich jüngst 0.00252 Bitcoins gekriegt. W.T.F.

Mir war von vornherein klar, dass ich niemals die Hardwarekosten wieder reinbekomme, ich mache das wirklich nur als Hobby. Und mit insgesamt 7GH/s bin ich jetzt auch nicht die absolute Schürf-Superlative in diesem Bereich. Doch das Ergebnis jetzt, und vor allem wie lange es gedauert hat, bis etwas gefunden wurde, grenzt an Verarsche.

In der Zeit hat sich mein Payout dermaßen verschlechtert, dass ich wahrscheinlich besser bedient gewesen wäre, den Pool mehrfach zu wechseln. Doch sowas weiß natürlich keiner vorher. Ist echt mies. Das macht keinen Spaß mehr.

Überhaupt scheint ja auch hier der Hype ziemlich abgeflaut zu sein. Zum einen das Desaster mit Mt. Gox, das wog schwer, aber ehrlich weiß ich auch nicht, wie man seine Bitcoins bei denen lagern wollen würde. Zum anderen eben das mit den ASICs: Wer viel Geld auf Tasche hat, der kauft sich gleich ein TH/s-Rig, ist doch scheißegal. Und so kleine Sammler wie ich schauen dann eben in die Röhre.

Nun gut. Dass Bitcoins eine Supersache für Digitalien sind ist weiterhin unbestritten. Doch man sollte sich wirklich überlegen, ob es noch Sinn macht selbst zu minen. Jetzt, wo ich _das_ hier mitgekriegt habe, lautet meine Empfehlung:

Let. It. Be.

Seid langweilig, seid unkreativ und tauscht Geld gegen Bitcoins. Habt’s mehr davon. Schade war’s. Mal wieder.

Yo. Ehhhh:

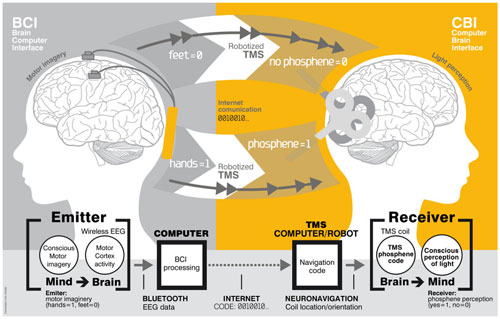

Vor Neurowissenschaftlern muss man sich wohl in Acht nehmen, nicht nur wegen dem hier:

„For the first time ever, neuroscientists have demonstrated the viability of direct — and completely non-invasive — brain-to-brain communication in humans. Remarkably, the experiment allowed subjects to exchange mentally-conjured words despite being 5,000 miles apart.“

[via]

Zugegeben, in dem Fall war das wohl Cheating mit Technikhilfe: Auf der einen Seite einen mit dem Internet verbundenes EEG. Auf der anderen transkranielle Magnetstimulation (TMS), durch Roboter/Maschinen unterstützt. Das Ergebnis: Man tauscht so „hola“ und „ciao“ über eine Entfernung von 8000+ Kilometern aus.

Was ich hier fühle deckt sich mit dem „LO“, was damals bei der ersten Internetübertragung aus dem „LOGIN“ übrig geblieben ist, bevor der Rechner abschmierte. Könnte was Nützliches werden, nun ja, solange es keine Hacker dafür gibt…

„Egal wie weit ein Esel auch reisen mag, er wird nicht als Pferd zurückkommen.“ – aus „Ghost in the Shell: Innocence“ (2004)

„Und ab dem heutigen Tag werde ich Bar Rafaeli Goatse Rafaeli nennen!11“

31. August 2014. Der Tag, an dem das Ereignis namens „The Fappening“ im webweiten Kollektivgedächtnis hängen bleiben wird. Zumindest im männlichen. Und auch dem lesbischen. Und so eine klitzekleine Affinität zu White Trash gehört wohl auch dazu.

Erste Quellen sprudelten an jenem Tage (oder der Nacht, je nachdem auf welcher Seite des Erdballs man(n) sich befand) die News an die Oberfläche, ein „Hacker namens 4 chan“ (sic!) habe Dutzonde (sic!) Nacktphotos von weiblichen A/B/C/D/E-Sternchen ins Internet gestellt.

In der Realität war der „Hacker 4 chan“ das Gore- und Goatse-Zum-Kotzen-Forum 4chan, wo ein Standard-Nutzer namens Anonymous Links gepostet hat, und die Nacktphotos waren durchgängig Selfies; ergo: von diesen „Sternchen“ selbst geschossene oder im Wissen(!) von jemand Nahestehendem geschossene Photos mit der, nun ja, es war wohl die iPhone-Kamera.

Glückwunsch!

Fehler #1: Mach‘ keine Nacktphotos von dir mit deinem Handy

Fehler #2: Wenn du dieses Risiko schon eingehst, sorge dafür, dass sie nicht im Nachhinein in einer Cloud landen. Am besten nicht in einer Apple-Cloud (Konsequenz: siehe oben)

Es gibt keine Beschränkung für die menschliche Dummheit. Und nur weil _du_ denkst, du bist ein Star, bist du noch längst keiner. Mich juckt das nicht die Bohne, wer von diesem Hack betroffen war, das ist so ziemlich alles Trash. In meinen Augen gibt es nur ein wirkliches Opfer hier und das war Mary Elizabeth Winstead (u.a. auf „Deltron 3030 – Event II“ zu Gast). Darum muss ich mich im Namen des „Hackers 4 chan“ bei ihr entschuldigen. Und gebe ihr gerne das mit auf den Weg:

"Hey! Mary! Honey! Check mich aus! Wenn du eine Schulter zum Anlehnen brauchst, ich bin immer für dich da! Komm schon, Kopf hoch! Du bist im Vergleich zu den anderen arroganten Muschis doch noch ganz gut weggekommen. Hier, ich lasse dir erst mal ein Bad ein. Und massiere dich. Ich kippe Rosenblütenblätter ins Wasser für dich. Morgen ist der Scheiß wieder vergessen, das verspreche ich!"

Technisch affin, wie ich eben bin, interessiert mich natürlich auch hier der entsprechende Aspekt.

Also zum einen hat Apple „alte“ Kunden nicht darauf hingewiesen, dass diese für ihre Cloud ein zu kurzes oder zu dummes Passwort hatten. Und dann gab es eben die Applikation iBrute, die den Rest erledigt hat [via].

Das ist nicht die feine Kunst des Hackings; Brute-Forcing ist in etwa so, wie wenn ich mit dem Schädel so viele Wände versuche durchzustoßen, bis es eben ir-gend-wann mal klappt. Und es muss oft geklappt haben, entgegen der Regel hier, die besagt: „Wenn ich 10 Loginversuche hintereinander machen kann, bevor mich das System [in dem Fall Apple] aussperrt, bleiben mir nur 1 Million Passwort-Knackversuche am Tag“. Das ist extrem wenig und man kann sich vorstellen, wie lange es hier jemand versucht haben muss, bis so viele Nacktphotos der „weiblichen US-VIPs“ zusammen kamen.

Wir sehen hier, und das erwähnt wieder niemand, die Probleme, die durch dieses Cloud-System verursacht werden. Ja, man könnte schon fast sagen, werden sollen. Denn wie oft habe ich selbst mein Android-Gerät dabei ertappt, dass es, einfach so, z.B. durch die Installation einer neuen App, anfing, Photos irgendwo hochzuladen. Und als User muss man eben selbst aktiv werden (im Zweifel: Gehirn benutzen!), um das bemerken zu können. Und man muss es auch selbst abstellen.

Allerdings: Ich gehe in _keinem_ Fall hier speziell davon aus, dass das Hochladen nicht gewollt war(!). Bis auf Winstead und, naja, vielleicht ein wenig Lawrence, hätte man im Nachhinein sogar davon ausgehen können, dass es ein PR-Stunt war. Beweise? Keine, nur so ein Gefühl. Aber gibt es ernsthaft jemanden da draußen, der Kirstin Dunst oder Selena Gomez nackt sehen will? Oder igendwas Produktives von denen in der letzten Zeit gehört/gesehen hat? Serious.

Am Ende, und das ist mal ein Trost für alle komplexbehafteten jungen Mädchen da draußen: Wer Kate Upton auf diesen Photos ohne Makeup gesehen hat, der weiß spätestens jetzt: Realität kann ganz schön hässlich sein. Sind alles doch nur Menschen. Das unterscheidet sich in keiner Weise von was man auf der Straße sieht. Gut so!

Also rafft euch, lehnt euch zurück und genießt die Show! Denn: Zum einen sind viele dieser „Sternchen“ noch zusätzlich so behämmert und labern die Community über Twitter voll! Immer noch. Zum anderen ermittelt auch das FBI. Have fun!

Nerdy-nerdy, aber einfach zu cool, um es unerwähnt zu lassen:

[via]

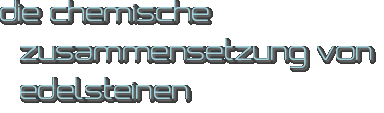

Die chemische Zusammensetzung von Edelsteinen, werte Damen und Herren!

Für die Alchemisten da draußen. Kochen! Jetzt!

Ich kann gar nicht genau sagen was mich daran fasziniert:

Denn im Prinzip hat Ren Ri die Bienen ja zu diesen geometrischen Formen gezwungen. Kann denn nicht einer mal an die Bienen denken!111

Vielleicht liegt es auch einfach daran, dass ich gerade in KDE Honeycomb als Farbschema nutze. o.O Ach, was weiß ich.

Ist tatsächlich Kunst! Also ich platziere das unter Kunst. Ist mir jetzt egal, wie ihr das seht. Ist sogar Naturkunst. So die Richtung. Wird Zeit für Urlaub, aber mein Verlag steht mir auf den Pantoffeln, dafuq.

Kolossal ist das alles in jedem Fall, checkt es aus:

http://thisiscolossal.com/2014/07/geometric-beehive-sculptures-by-ren-ri/. [via]

Sind übrigens Polyeder, für unsere Geometrie-Freunde da draußen. Zu finden in Kristallen (Natur!), Pyramiden, Spielwürfeln. Jeder Magic-Zocker weiß dies ausführlichst.

Jetzt mal ganz unter uns: Der Typ hier ist auch nebenher Bienenzüchter. Der wird wohl dafür gesorgt haben, dass diese Bauarbeiter-Bienen auch immer genügend zum Quarzen haben. Von Letzterem muss Ren Ri reichlich auf Tasche haben, im „Naturzustand“ kommt ein Mensch nämlich seltenst auf solche Ideen. Und wenn, dann scheitert das meist an der Sorgfältigkeit der Ausführung. Mindestens.

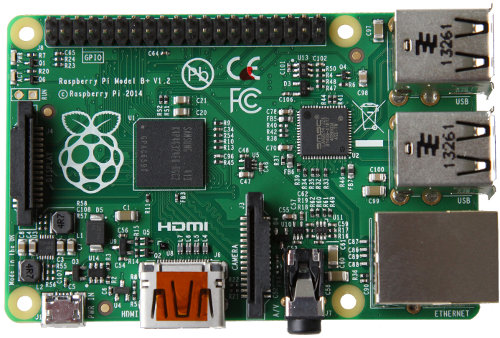

Heimlich still und sehr leise haben die Macher des Raspberry Pi eine überarbeitete Platine ihres sehr erfolgreichen Modell B veröffentlicht. Das nennt sich nun Raspberry Pi B+ und so sieht das Schmuckstück(chen) aus:

An der CPU und am RAM ändert sich rein gar nichts, auch ist das hier explizit kein „Raspberry 2“. Was sich geändert hat ist das Folgende:

- – mehr GPIO: jetzt mit 40, statt mit nur 26 Pins

- – 4-fach-USB: das sind zwei mehr wie beim Vorgänger. Das ist nicht schlecht, viel besser ist aber, dass sie laut eigenen Angaben a) Hotplugging und b) Überspannungsprobleme behoben haben

- – Micro SD-Steckplatz: besser war’s!

- – verbraucht zwischen 0,5 und 1 Watt weniger Strom

- – Audio wurde verbessert

Wem das alles nicht reicht: Die Platine ist keinen Cent teurer geworden und wird ebenfalls 35$ kosten!

Einziger Wermutstropfen: Aufgrund des veränderten Formfaktors, schön zu sehen bei den USB-Anschlüssen, werden eure alten Gehäuse natürlich nicht mehr passen. Bisschen Geld wollen die halt auch verdienen, wer gönnt es ihnen nicht!

Das alles, sowie ein Video und derzeit 246 Kommentare zu diesem Ereignis findet ihr direkt bei den Machern: http://raspberrypi.org/introducing-raspberry-pi-model-b-plus/.

Happy hacking!

Es ist schon spät, aber ich konnte mir einen ersten Einblick in die bpjmleak-Liste verschaffen und fand einfach, dass es mal wert ist, so paar Dinge festzuhalten.

Natürlich wird massenhaft Porno gelistet. Ich halte das jedoch nicht für so kritisch, in DE wird hier generell wenig Porno zensiert. Paar Zuckerl gibt es trotzdem:

* Discogs wird geblockt. Das ist eine legendäre Website und die erste Quelle für gebrauchte (Vinyl-)Platten. Hier schießen Diskussionen ins Kraut, warum dies so ist. Wir wissen aber natürlich alle, dass bereits _ein_ deutschsprachiges „Musik-Schwarzes-Schaf“ dafür gesorgt haben könnte. Warum das gesamte Angebot geblockt wird entzieht sich meinem Verständnis

* das Videogame „Dead Island“ wird geblockt, allerdings scheinbar nur auf amazon.co.uk

* bible.org wird geblockt xD Aber nicht komplett, da war was wegen Schlägen bei der Kindererziehung

* youporn.com, aber das ist eigentlich extrem harmlos 😀

* ein „Call of Duty 4“-Gameserver

* diverse YouTube-User, die, nun ja, „arabisch klingende Nicknames“ haben

* eine Website, die rostige alte deutsche Helme verkauft xD

* dosug. Ich kenne dosug, aber verstehe kein Wort, doch die Weiber dort sind heftigst geil! xD

* eine Website zum Spiel „Shadow Warrior“, das vor 17(!) Jahren erschien, dessen Website selbst schon seit Jahren offline ist

* kartoffelkanone.org. o.O Nur als Domain, kein Plan was hier war. Inaktiv seit 2008

* war klar, aber das Game war schon immer ironische Kacke: paar Map-Packs zu „Wolfenstein“

* eine Strip-Bar aus Amsterdam

* viele Websiten des Künstlers(?) Alex Dirk Freyling. Was hat der Mann gemacht bitte?? Sagt mir jetzt gar nix

Das Geile ist, dass die das in md5 gespeichert haben und dachten, das bleibt ewig sicher. xD Nee, is‘ klar.

Also wir sind hier bei 3.000 URLs, die kann ich schwerlich jetzt alle anschauen. Wahrscheinlich muss ich das aber gar nicht, denn die Liste hier geht grade durch die Decke. 🙂

Hage! De Maulwurfn hier!

De Maulwurfn wurde geschnapptn bei de Spionagn von de NSA-Ausschussn!

Skandaln! Ernsthaftn Vorgangn hiern!

De Maulwurfn gern gearbeitn in Deutschlandn, weil Wettern gutn! Scheißn Poststelln!

De Maulwurfn nixn Spionagn! De Maulwurfn von Russn! Hage, alles kacke!

De Maulwurfn jetzt Merkeln. Vielleichtn CDUn noch wasn drehn! De Maulwurfn angepisstn!

Autschn!

Tschüssn!

De Maulwurfn jetzt kiffn und dann nix wie wegn!

Manno.

Haha! Ja, warum eigentlich nicht:

Man muss auch schauen, wo das derzeit steht: Auf Platz 13(!) bei Distrowatch. Kennt jeder schon vom Namen her, leuchtet ein. ^^

Realistisch betrachtet wird es für den Großteil der Menschen durch Android das erste Mal überhaupt gewesen sein, mit Linux in Berührung zu kommen. Und da der Quelltext eben auch wie das wichtige und einprägsame Logo frei verwendet werden dürfen; why the heck not.

Sehe das zum ersten Mal. Das Projekt startete aber eigentlich früh, bereits 2009, und bestand anfangs nur aus Patches(!), um Android auf Netbooks und dergleichen zum Laufen zu bekommen.

Friss das, Chrome OS! xD

Nee, sieht nach einer Menge Spaß aus. Ob das funktioniert, kein Plan, nutze ein handelsübliches Gerätchen (sprich ARM) für diesen grünen Roboter. Auf lange Sicht werden die Entwickler aber um eine x86_64-Version nicht umhin kommen…

Flattert bald bei mir rein: Arduino Workship Kit, via farnell.com. Werde irgendwann auch eine Review dazu machen.

Jetzt ist es so, ich bin kein Elektroniker, habe aber schon seit einiger Zeit Interesse an diesen Boards. Ich habe bisher auch nur Gutes darüber gelesen, denke hier kann man nichts falsch machen.

Habt ihr Ideen für mich, was ich als Erstes damit machen bzw. ausprobieren soll?

Für einen meterhohen Mecha wird das erstmal nicht reichen, aber ich bin bereit mich in diese Richtung vorzuarbeiten. ^^

Sofern ihr vielleicht dieses Kit sogar selbst habt, was habt ihr damit gemacht oder wo seid ihr am Ende gelandet? Würde mich brennend interessieren. Und ab dafür in die Comments oder einfach an cipha[at]cipha.net schreiben. Euch sei gedankt!

Ihr habt es vielleicht mitgekriegt: Das mysteriöse HAARP wird abgeschaltet. Der Grund lässt hellhörig werden:

„…inject energy into the ionosphere to be able to actually control it. But that work has been completed.“

Ergo wurde mittlerweile mit diesen Antennen „genug Energie“ in unsere gute Ionosphäre „injiziert“, so dass man diese „tatsächlich kontrollieren“ kann und „die Arbeit abgeschlossen“ ist.

Aha.

Und wie hilft das mir jetzt weiter?

Obwohl die Universität von Alaska von Anfang an da mit drin hing, hat man übrigens keinerlei Interesse das Projekt der Forschung zur Verfügung zu stellen:

„…the school has not volunteered to pay $5 million a year to run HAARP.“

Keiner der Eskimos sah sich genötigt dafür Spenden zu sammeln. Somit werden wir nie wissen, was dieses Ding genau gemacht hat und wozu.

Aber was soll es denn!? Es hat Spaß gemacht! Ohne Ende. Egal was war mit dem Wetter, HAARP war schuld. Es waren g u t e Geschichten dabei, WTF. Ehrlich gesagt war mir das sogar viel lieber, als was sie dort wirklich gemacht haben. Respekt und auf Nimmerwiedersehen!

Zum Abschluss noch ein guter Bericht (der ist wirklich gut, viele Infos und noch viel mehr Wissen) zu HAARP:

http://io9.com/the-military-is-shutting-down-its-weather-controlling-1580112806.

R.I.P. HAARP! Verfickte Drecks-Antennen.

Hat mich auch mal eine Weile beschäftigt, weiß aber nicht mehr genau wieso, ist schon e w i g her:

[via]

Irgendein Muster musste erkennbar sein, daran ging kein Weg vorbei.

Dieses Sieb des Eratosthenes genannte Verfahren ist sogar schon sehr alt: Es wurde nach Eratosthenes von Kyrene benannt, der im 3. Jahrhundert vor Christus gelebt hat. Der wiederum hat das Verfahren allerdings nicht erfunden, er nannte die Prozedur dafür einfach „Sieb“ und das ist auch überliefert durch Nikomachos von Gerasa.

Was wir hier sehen ist vielleicht das effizienteste Verfahren diese ausgefuchsten Zahlen zu finden, das die Menschheit zur Verfügung hat. Das geht wohl locker bis 10 Millionen, so schätzt man.

Hier gibt es noch den Pseudo-Code, um den Algorithmus in eigene Programme einbauen zu können.